Hakovanje WhatsAppa: evo kako lako možete ostati bez svog WhatsApp naloga

Vesti, 16.04.2021, 10:30 AM

WhatsApp verifikuje naloge putem telefonskog broja. Broj koji koristite za verifikaciju naloga treba da bude isti kao i onaj koji koristite na telefonu. Međutim, istraživači Luis Markez Karpintero i Ernesto Kanales Perena kažu da je ovaj sistem otvoren za zloupotrebu. Ako znaju vaš broj telefona, hakeri lako mogu deaktivirati WhatsApp na vašem telefonu a čak ih ni dvofaktorna autentifikacija ne bi mogla sprečiti u tome. Ovo ne bi trebalo da bude moguće, posebno što je reč o platformi koja ima 2 milijarde korisnika. Bar ne bi trebalo da bude tako lako. Međutim...

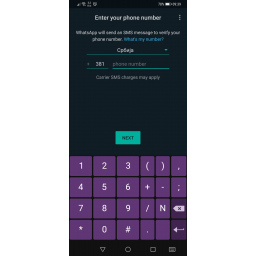

Kada prvi put instalirate WhatsApp na telefonu ili promenite telefon, WhatsApp će vam poslati jednokratni šestocifreni kod putem SMS-a.

Međutim, svako može da instalira WhatsApp na telefonu i unese vaš broj telefona na ekranu za verifikaciju. Tada biste vi dobili SMS ili poziv od WhatsAppa sa šestocifrenim kodom i upozorenje da ne delite taj kod sa drugima.

Napadač može to uraditi sa vašim brojem telefona iako vi već koristite aplikaciju. Šta više, hakeri mogu koristiti ovaj sistem više puta i zahtevati kodove koje će vam WhatsApp slati a koje nećete imati gde da unesete, sve dok vam nalog ne bude suspendovan na 12 sati, bez ikakve vaše krivice.

WhatsAppov postupak verifikacije ograničava broj kodova koje WhatsApp šalje. Posle nekoliko pokušaja, novi kodovi ne mogu biti generisani, a WhatsApp takođe blokira unos kodova uz upozorenje koje vidi napadač da je bilo previše pokušaja i da proba ponovo za 12 sati.

WhatsApp na vašem telefonu nastavlja normalno da radi, blokirani su samo slanje i unos novih kodova na 12 sati. Ako ne deinstalirate u tom periodu WhatsApp na telefonu, neće biti problema. Osim ako...

Hakeri mogu da pošalju e-mail podršci WhatsAppa (support@whatsapp.com) tvrdeći da je telefon izgubljen ili ukraden, i zahtevati produženje deaktivacije broja žrtve. WhatsApp može poslati automatski odgovor na e-mail adresu sa koje je napadač poslao e-mail podršci, tražeći od napadača da ponovo pošalje broj i to je ceo postupak provere. Nema dodatnih pitanja koja potvrđuju vlasništvo nad vašim brojem telefona. Automatizovan proces je pokrenut bez vašeg znanja, i vaš nalog će sada biti deaktiviran.

Malo kasnije, WhatsApp će odjednom prestati da radi na vašem telefonu a vi biste u tom slučaju videli sledeće obaveštenje: “Vaš broj telefona više nije registrovan za WhatsApp na ovom telefonu. To je možda zato što ste ga registrovali na drugom telefonu. Ako to niste uradili, potvrdite svoj broj telefona da biste se ponovo prijavili na nalog.”

WhatsApp koji je sada deaktiviran traži od vas broj telefona na koji će vam biti poslat kod. Ali kod vam neće stići, a aplikacija će vam reći da ste nedavno pokušali da registrujete svoj broj, i da sačekate pre nego što ponovo zatražite kod.

Imajte u vidu da vi nećete znati šta se dešava, jer niste tražili ništa, iako WhatsApp tvrdi suprotno. Mada, setićete se da ste dobijali kodove od WhatsAppa sat ili dva ranije, koje niste tražili. Poslednji kod koji ste dobili neće funkcionisati.

Ako se napad ovde zaustavi, posle 12 sati možete vratiti svoj nalog. Osim ako napadač ne ponovi ceo postupak. Posle trećeg 12-časovnog ciklusa, više neće biti moguće ponoviti ceo postupak. Nažalost, WhatsApp prema vašem telefonu postupa na isti način kao i prema telefonu napadača.

Ako napadač pošalje e-mail podršci WhatsAppa sa zahtevom za deaktivaciju broja, nećete moći da registrujete WhatsApp na telefonu i moraćete lično da se obratite WhatsAppu.

Iako ovo „hakovanje“ ne daje napadačima pristup nalogu, nalog će svakako biti zaključan, što će itekako imati uticaj ako, na primer, WhatsApp koristite za posao.

“S obzirom da se toliko ljudi oslanja na WhatsApp kao svoj primarni alat za društvenu i poslovnu komunikaciju, alarmantno je s kojom lakoćom se ovo može dogoditi“, kaže Džejk Mur iz kompanije ESET.

Forbes je kontaktirao WhatsApp u vezi sa ovim, ali je kompanija pokušala da umanji rizik izjavom da oni koji pokušaju ovo hakovanje krše njihove uslove usluge, iako je jasno da se ova ranjivost može iskoristiti lako i anonimno, i da kršenje pravila verovatno nije nešto što bi uopšte brinulo napadače.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a