Kako je propao plan autora ransomwarea koji se hvalio da je neuhvatljiv

Vesti, 18.03.2016, 00:00 AM

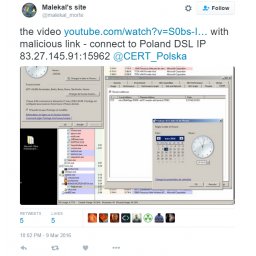

Pre nekoliko dana istraživač Malekal Morte primetio je ransomware koji se širio preko YouTube reklama u kojima se reklamirao crack za Far Cry Primal. YouTube video sadržao je link za crack, koji je bio inficiran ransomwareom koji je šifrovao fajlove na zaraženim računarima koristeći AES enkripciju. Svaki šifrovani fajl dobio bi ekstenziju “locked” a autor malvera tražio je od žrtava da mu plate 0,5 bitcoina (oko 200 dolara).

Ovo ne bi bila neka novost da autor ransomwarea nije razljutio istraživače i žrtve obaveštenjem o otkupu koje je ostavio na zaraženim računarima, kojim je ponižavao žrtve, i hvalio se kako nikada neće biti uhvaćen.

“Nikada me nećete nači. Policija nikada neće moći da me nađe. Samo napred, pokušajte ako želite, ali ne očekujte da vam podaci budu vraćeni. Oni će brinuti o tome da pomognu društvu, a ne da vama pomognu da poštujete krajnji rok. Ako vam budu rekli da im je potreban vaš računar na nekoliko dana, verovatno ga nećete videti skoro, ni njega, a kamoli vaše podatke. Ja ovo radim već pet godina i nisam još uvek uhvaćen.”

Ton poruke nije se dopao zajednici istraživača koji se bave problemima bezbednosti, pa je nekolicina njih udružila snage i sprovela analizu malvera koja je otkrila da je autor ransomwarea napravio kobnu grešku koristeći open source EDA2 projekat.

EDA2 je ustvari open-source ransomware koji je početkom godine izazvao polemike o kojima drski haker nije izgleda znao ništa.

Reč je o eksperimentu turskog istraživača Utku Sena koji je namerno ostavio backdoor u kodu C&C servera ransomwarea koji je sada iskoristio za pristup serveru ovog kriminalaca da bi došao do ključeva za dešifrovanje fajlova.

Ovi ključevi se nalaze u Dropbox fajlu, a oni kojima je potrebna dodatna pomoć mogu je zatražiti na forumu Bleeping Computers.

U pomenutom fajlu ima 656 ključeva za dešifrovanje što znači da je toliko i korisnika čiji su računari zaraženi. Samo troje njih je platilo traženi otkup.

Malekal i Sen su tako pokvarili planove autora ransomwarea koga su locirali i koji se prema njihovim saznanjima nalazi u Poljskoj.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a