Kako prevariti Googleovu dvofaktornu autorizaciju - evo šta su hakeri smislili

Vesti, 13.06.2016, 01:00 AM

Dvofaktorna autorizacija (2FA) je dodatna zaštita za naloge koji mnogi online servisi pružaju svojim korisnicima. Ona funkcioniše tako da od korisnika naloga zahteva da unese kod koji je dobio SMS porukom na svoj broj telefona pošto je prethodno uneo lozinku za pristup nalogu koji je zaštićen sa 2FA.

Ako korisnik to ne uradi odmah, pokušaj prijavljivanja na nalog se klasifikuje kao pokušaj hakovanja naloga, pa se pristup nalogu blokira čak i ako se unese ispravna lozinka.

Imajući ovo u vidu, može se zaključiti da su kriminalcima koji bi da hakuju nalog zaštićen dvofaktornom autorizacijom vezane ruke. Ali kada su u pitanju prevare, njima ideje nikada ne manjkaju. Evo šta je smislio neko ili grupa njih, kako je moguće zaobići 2FA.

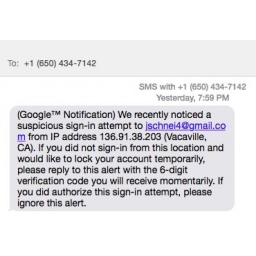

Aleks Meko suosnivač sajta Clearbit.com objavio je na Twitteru sliku SMS poruke koju je dobio a koju je poslao nepoznati napadač koji je formulusao poruku tako da izgleda kao da je šalje Google.

“Primetili smo sumnjiv pokušaj prijavljivanja na jschnei4@gmail.com sa IP adrese 136.91.38.203 (Vacaville, CA). Ako se niste prijavili sa ove lokacije i želite da vaš nalog bude privremeno blokiran, molimo vas da odgovorite na ovo upozorenje šestocifrenim verifikacionim kodom koji ćete odmah dobiti. Ako ste odobrili ovaj pokušaj prijavljivanja, ignorišite ovo upozorenje.”

Na ovaj način, napadač priprema potencijalnu žrtvu da će dobiti 2FA kod za njegov ilegalan pokušaj prijavljivanja koji je izveo.

Napadač će onda pokušati da pristupi nalogu žrtve, ali kada od njega bude zatražen 2FA kod, on će taj kod dobiti od žrtve, u ovom slučaju od Aleksa Mekoa koji će želeti da zaštiti svoj nalog privremenim blokiranjem i “slanjem koda Googleu”. Kod će umesto Google stići do napadača, koji onda treba da ga unese na stranicu za prijavljivanje i da pristupi Mekoovom nalogu, i to praktično uz njegovu pomoć.

Srećom, Meko je prepoznao pokušaj prevare i nije naseo na ovo, što ne znači da neko drugi ne bi. Imajte to na umu.

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a