Kriminalci koji stoje ransomwarea FonixCrypter ponudili žrtvama besplatno dešifrovanje fajlova

Vesti, 01.02.2021, 10:00 AM

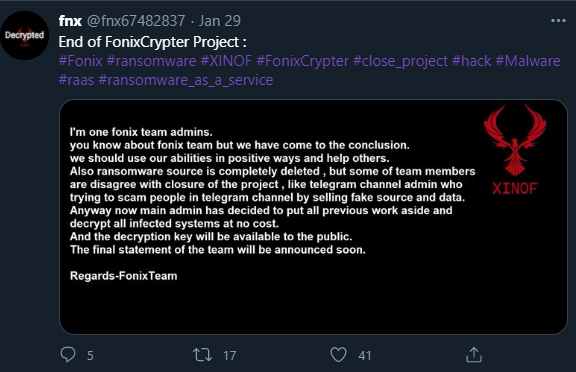

Grupa sajber-kriminalaca koja stoji iza ransomwarea FonixCrypter, poznatog i pod nazivima Xinof i Fonix, objavila je na Twitteru da su obrisali izvorni kod ransomwarea i da planiraju da prekinu sa radom. Ovo je objavio neko ko tvrdi da je glavni administrator ransomwarea.

Kao gest dobre volje prema žrtvama, grupa FonixCrypter je objavila fajl “Fonix_decrypter.rar” koji sadrži alat za dešifrovanje, uputstvo za upotrebu i glavni ključ za dešifrovanje fajlova.

Stručnjaci koji su testirali dekripter koji je žrtavama ponudila grupa FonixCrypter potvrdili su da aplikacija, uputstvo i glavni ključ rade kako je rečeno ali samo sa nekim verzijama ransomwarea, kao i da je upustvo zbunjujuće, i da alat često ima probleme u radu. Treba napomenuti da sa alatom koji je grupa ponudila žrtvama svaki fajl mora biti dešifrovan pojedinačno, jer je u pitanju administratorski alat koji je grupa koristila interno za dešifrovanje po nekoliko fajlova koje je slala žrtvama besplatno, kao dokaz da mogu dešifrovati svoje fajlove.

Ipak, važno je da su sajber-kriminalci ostavili i glavni ključ za dešifrovanje, koji bi mogao omogućiti da se napravi mnogo bolji alat za dešifrovanje.

Upravo na tome trenutno rade u Emsisoftu i očekuje se da će njihov alat za dešifrovanje biti objavljen ove nedelje, najavio je stručnjak za dešifrovanje ransomwarea Majkl Gilespi iz Emsisofta. Korisnicima se savetuje da sačekaju alat Emsisofta, i da ne koriste onaj koji nudi FonixCrypter, koji lako može sadržati drugi malver, kao što je backdoor, koji bi žrtve na kraju mogle da instaliraju na svoje sisteme. Emsisoftov dekripter će dešifrovati sve verzije ransomwarea, koje uključuju one koje šifrovanim fajlovima dodaju ekstenzije .Fonix, .FONIX, .repter i .XINOF.

Grupa FonixCrypter aktivna je od juna 2020. godine. Od tada je grupa stalno ažurirala kod FonixCryptera, tako da se pojavilo najmanje sedam različitih verzija ransomwarea objavljenih prošle godine. Grupa nije bila aktivna kao druge grupe koje rade sa ransomwareima kao što su REvil, Netwalker i drugi, ali u novembru prošle godine, primećena je njena pojačana aktivnost.

Iako izvorni kod ransomwarea možda nije bio vrhunski, ransomware je funkcionisao dovoljno dobro da se raširi po celom svetu.

Trenutno sve ukazuje na to da je grupa FonixCrypter ozbiljna kada je reč o planu koji je najavila. Ona je uklonila svoj Telegram kanal gde su obično reklamirali ransomware nudeći ga drugim kriminalnim grupama. Međutim, osoba koja se na Twitteru predstavila kao administrator rekla je da se neki članovi tima ne slažu sa gašenjem projekta, kao što je slučaj sa administratorom Telegram kanala koji pokušava da prevari ljude prodajom lažnog ransomwarea i podataka.

Izdvojeno

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Nova tužba protiv OpenAI: ChatGPT deli korisničke podatke sa Googleom i Metom?

Protiv kompanije OpenAI podneta je nova kolektivna tužba u kojoj se tvrdi da ChatGPT deli korisničke upite, email adrese i identifikatore korisnika ... Dalje

ClickFix napadi na Mac korisnike preko lažnih tutorijala

Microsoft Defender Security Research Team upozorava na novu kampanju usmerenu na Apple računare, koja koristi sve popularniju tehniku socijalnog inž... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a