Lažni Chrome prozori mogu prevariti i najopreznije

Vesti, 21.03.2022, 10:30 AM

Ako spadate u one oprezne, možda biste primetili lažni prozor pregledača dizajniran da vas prevari da pomislite da ste na stranici za prijavu koja vam je potrebna. Stranica se možda neće pravilno učitati, grafika može biti suptilno promenjena ili URL može izgledati pogrešno, što će vas navesti da posumnjate da ste na pravom sajtu.

Međutim, svi saveti koje ste ikad videli ili čuli o tome kako da izbegnete fišing napad, mogli bi se pokazati beskorisnim zahvaljujući alatu koji je razvio jedan istraživač bezbednosti, pomoću kojeg bi čak i najoprezniji mogli da budu prevareni da pomisle da svoje podatke dele sa legitimnim sajtom.

Uobičajeni savet da se samo proveri URL da bi se izbegao fišing, zbog napada koji je dizajnirao istraživač bezbednosti mr.d0x nazvanog “Napad pregledača u pregledaču” („Browser in the Browser (BitB) Attack“), sada više nije dovoljan. mr.d0x je objavio je komplet alata za fišing pomoću kojih je moguće kreirati obrasce za prijavu za fišing koristeći lažne prozore Chrome pregledača.

Kada se prijavljujete na veb sajtove, često ćete videti opciju za prijavljivanje sa Google, Microsoft ili Apple nalogom. Na primer, obrazac za prijavu za DropBox vam omogućava da se prijavite pomoću Apple ili Google naloga. Kada kliknete na dugme “Login in with Google” ili “Login in with Apple”, prikazaće se prozor pregledača za SSO (single sign-on) prijavu, koji će od vas tražiti da unesete svoje podatke i prijavite se pomoću izabranog naloga.

Traka za adresu onemogućena je u SSO prozorima, ali bez obzira na to možete da koristite prikazanu URL adresu da biste proverili da li se recimo legitimni google.com domen koristi za prijavu na sajt.

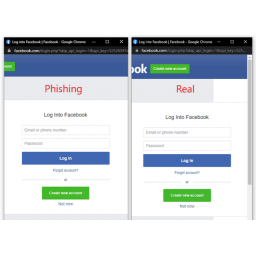

Hakeri su u prošlosti pokušavali da kreiraju lažne SSO prozore koristeći HTML, CSS i JavaScript, ali obično postoji nešto u vezi sa prozorima što ih čini sumnjivim.

Novi „Browser in the Browser (BitB) Attack“ alat koji je objavio mr.d0x koristi unapred pripremljene šablone za kreiranje lažnih, ali realističnih Chrome iskačućih prozora koji uključuju prilagođene URL adrese. U suštini, ovaj napad podrazumeva lažne prozore pregledača unutar stvarnih prozora pregledača.

mr.d0x je šablone objavio na GitHubu. On je rekao BleepingComputeru da su šabloni veoma jednostavni za korišćenje i da se mogu koristiti za bilo koju onlajn platformu.

Ako koristite menadžer lozinki, BitB napad će biti neuspešan jer menažer lozinki neće automatski popunjavati podatke za prijavu zato što BitB ne prikazuje prave obrasce.

Pored toga, da bi ovakav napad bio uspešan, potencijalna žrtva se mora dovesti na sajt napadača, što znači da ako ste oprezni sa linkovima u imejl ili SMS porukama, mogli biste izbeći ovakav napad.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a