Lažni oglasi na sajtovima korišćeni za širenje kripto-ransomwarea

Vesti, 21.04.2015, 07:00 AM

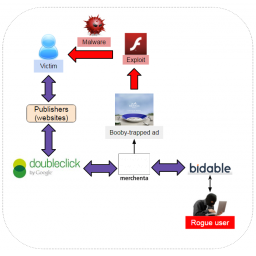

Googleova DoubleClick oglašivačka mreža mnogim sajtovima donosi prihod od oglasa, ali istovremeno ona može biti vektor napada za kriminalce koji pokušavaju da šire malvere. Neki čitaoci sajta Huffington Post tako su prošle nedelje postali žrtve malicioznih oglasa sa DoubleClick oglasne mreže, ali još jedan napad koji se desio u isto vreme možda je uspeo da dosegne do šireg auditorijuma. Stručnjaci iz kompanije Malwarebytes koji su primetili ove napade veruju da su oni delo jedne iste kriminalne grupe.

Reč je o oglasima koji su se prikazivali na nekoliko legitimnih web sajtova. Oglas koji se prikazivao na sajtu Huffington Posta bio je lažna reklama za Hugo Boss koja se takođe pojavila na nekoliko drugih velikih legitimnih sajtova. Cilj napada je bio pokušaj preuzimanje ransomwarea Cryptowall na računare posetilaca sajtova.

Drugi napad je došao do DoubleClick preko oglasne mreže Merchenta. Nije moguće proceniti koliko je ljudi bilo izloženo ovom napadu, ali je verovatno reč o velikom broju korisnika a moguće je da je malverom inficirano na hiljade računara.

Merchenta je distribuirala oglase preko DoubleClick mreže, preusmeravajući posetioce kompromitovanih sajtova na lokacije na kojima se nalazio exploit alat.

Merchenta isporučuje personalizovane oglase kako bi povećala prihod od njih prikazujući ih relevatnim korisnicima. Proces je baziran na anonimno prikupljenim podacima, koji se analiziraju u realnom vremenu.

Džerom Segura iz firme Malwarebytes kaže da je malvertajzing kampanja započela kada su sajber kriminalci, klijneti real-time bidding kompanije Bidable.com, uspeli da ubace u mrežu maliciozni oglas koji je došao do različitih legitimnih web sajtova preko Googleove DoubleClick mreže.

Segura, istraživač iz Malwarebytes Lab kaže da je u oba napada korišćen isti Flash exploit, i isti exploit alat. On napominje da u početku ovaj maliciozni SWF (Flash fajl) nije detektovao nijedan antivirus VirusTotala.

Malver koji je distribuirao ovaj exploit alat nije identifikovan, ali se pretpostavlja da je u pitanju Cyrptowall, jer je on i ranije distribuiran u malvertajzing kampanji u kojoj je je korišćen isti exploit alat.

Kod prevara sa malicioznim oglasima, napadači mreži obično šalju nemalicioznu verziju oglasa da bi on bio odobren, i zatim u poslednjem minutu šalju zamenu sa manjim izmenama, nadajući se da će proći proveru provajdera. Kada uspeju u tome, maliciozni oglas sa punim odobrenjem bude pušten drugim oglasnim mrežama, a posledica toga može biti da stotine legitimnih sajtova prikazuju oglase koji mogu inficirati računare posetilaca malverima.

Izdvojeno

Većina ljudi priznaje da se i dalje oslanja na pamćenje i olovku i papir za lozinke

Istraživanje o lozinkama koje je sprovela kompanija Bitwarden pokazalo je da se većina ljudi i dalje oslanja na pamćenje i olovku i papir kada je r... Dalje

Posle SAD, Avast kažnjen i u EU zbog kršenja zakona o zaštiti podataka korisnika

.jpg)

Kancelarija za zaštitu ličnih podataka u Češkoj (UOOU) izrekla je kaznu od 15,8 miliona evra kompaniji Avast zbog kršenja Opšte uredbe za zašti... Dalje

Google oglasi za Facebook vode do sajtova prevaranata

Google ima problem sa oglasima u pretrazi, upozorio je programer Džastin Poliačik, a njegove reči potvrdili su i istraživači kompanije Malwarebyt... Dalje

Zloglasna ransomware grupa HelloKitty najavila povratak i novo ime

Sajber kriminalci iz ransomware grupe ranije poznate kao HelloKitty objavili su da se naziv grupe menja u „HelloGookie“. Oni su objavili n... Dalje

Piramidalna šema prevare na Telegramu

Istraživači kompanije Kasperski upozorili su na prevarante koji koriste sofisticiranu taktiku da ukradu Toncoine (TON) od korisnika Telegrama širom... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a