Lažni sajtovi popularnih brendova inficiraju uređaje posetilaca Windows i Android malverima

Vesti, 24.10.2022, 11:00 AM

BleepingComputer je upozorio na masovnu „typosquatting“ kampanju koja koristi preko 200 domena koji se lažno predstavljaju kao sajtovi 27 brendova, na kojima posetioci preuzimaju razne Windows i Android malvere.

„Typosquatting“ je stari metod prevare čiji je cilj da se ljudi dovedu na lažni veb sajt tako što prevaranti registruju ime domena slično onom koje koristi pravi brend.

Domeni koji se koriste u ovoj kampanji su veoma slični pravim, sa zamenjenim mestom jednog slova ili dodatnim slovom. Osim toga, lažni veb sajtovi su kopije originala ili su barem dovoljno ubedljivi, tako da nema mnogo toga što bi potencijalne žrtave upozorilo da su na pogrešnom mestu.

Žrtve obično završe na ovim sajtovima tako što pogrešno unesu naziv veb sajta koji žele da posete u traku za adresu pretraživača, što nije neuobičajeno kada kucate na mobilnom telefonu.

Međutim, korisnici se takođe mogu dovesti na ove sajtove putem fišing emailova ili SMS-a, direktnih poruka, objava na društvenim mrežama i forumima i na druge načine.

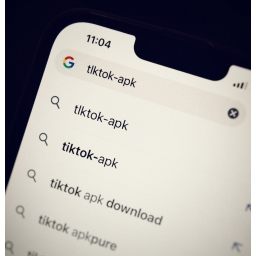

Neke od zlonamernih sajtova otkrila je kompanija za sajber bezbednost Cyble, koja je primetila domene koji oponašaju popularne prodavnice Android aplikacija kao što su Google Play, APKCombo i APKPure, kao i portale za preuzimanje aplikacija PayPal, VidMate, Snapchat i TikTok. Payce-google[.]com se lažno predstavlja kao Google novčanik, snanpckat-apk[.]com oponaša Snapchat, vidmates-app[.]com imitira VidMate, paltpal-apk[.]com PayPal, m-apkpures[.]com oponaša APKPure a tlktok-apk[.]link portal za preuzimanje aplikacije TikTok.

U svim ovim slučajevima, malver koji se isporučuje korisnicima koji pokušavaju da preuzmu APK-ove je ERMAC, bankarski trojanac koji cilja bankovne račune i novčanike za kriptovalute iz 467 aplikacija.

BleepingComputer je otkrio mnogo veću „typosquatting“ kampanju istih operatera, koja distribuira Windows malver. Ova kampanja koristi više od 90 veb sajtova koji imitiraju sajtove više od 27 popularnih brendova a ciljevi ove kampanje su infekcija uređaja korisnika Windows malverima, krađa ključeva za oporavak kriptovalute i distribucija malvera za Android.

Jedan od lažnih sajtova predstavljen je kao sajt veoma popularnog programa za uređivanje teksta Notepad++. Ovaj lažni sajt koristi domen „notepads-plus-plus[.]org“, koji ima samo jedno slovo „s“više od autentičnog sajta „notepad-plus-plus.org“. Fajlovi koje korisnici preuzimaju sa ovog sajta instaliraju malver za krađu informacija Vidar Stealer.

BleepingComputer je primetio i lažni sajt Tor projekta koji koristi domen „tocproject.com“. U ovom slučaju, veb sajt inficira uređaje posetilaca Agent Tesla keyloggerom i RAT-om.

Neki od veoma popularnih softvera koji se koriste u ovoj kampanji kao mamac za lažne sajtove su: thundersbird[.]org (Thunderbird), codevisualstudio[.]org koji se lažno predstavlja kao sajt Microsoftovog Visual Studio Code, braves-browsers[.]org (Brave veb pretraživač). Sva tri sajta inficiraju računare posetilaca malverom Vidar Stealer.

Raznolikost malvera koji se isporučuju žrtvama može ukazivati na to da operateri kampanje eksperimentišu sa različitim malverima kako bi videli šta najbolje funkcioniše.

Neki od ovih sajtova ciljaju i novčanike kriptovaluta.

Pregledači kao što su Google Chrome i Microsoft Edge imaju zaštitu od typosquattinga. Međutim, u ovim slučajevima oni nisu blokirali nijedan od domena.

Da biste se zaštitili od ovakvih napada, najbolji način da pronađete legitiman sajt je da potražite određeni brend u pretraživaču. Izbegavajte oglase prikazane u rezultatima pretrage, jer je bilo mnogo slučajeva gde su oglasi vodili ljude na lažne veb sajtove.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a