Malveri u piratskim verzijama Microsoft Officea

Vesti, 31.05.2024, 10:30 AM

Na torrent sajtovima primećene su krekovane verzije Microsoft Officea preko kojih sajber kriminalci distribuiraju različite malvere. Malveri koji se instaliraju na uređaje žrtava na ovaj način su trojanci za daljinski pristup (RAT), rudari kriptovaluta, programi za preuzimanje malvera (downloader), proxy alati i anti-AV programi.

Ove piratske verzije Microsoft Officea primetili su istraživači iz korejskog AhnLab Security Intelligence Center (ASEC), koji su upozorili korisnike interneta na rizike preuzimanja piratskog softvera.

Istraživači kažu da napadači koriste više mamaca, uključujući Microsoft Office, Windows i Hangul Word Procesor, koji je popularan u Koreji.

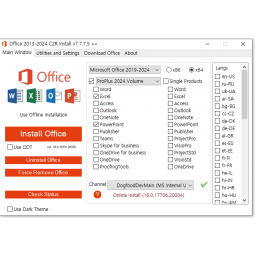

Krekovani Microsoft Office ima dobro urađen interfejs, koji omogućava korisnicima da odaberu verziju koju žele da instaliraju, jezik i da li koriste 32-bitnu ili 64-bitnu verziju. Međutim, u pozadini se pokreće .NET malver koji kontaktira Telegram ili Mastodon kanal da bi dobio URL odakle će preuzeti dodatne komponente. URL vodi do Google Drivea ili GitHuba, a s obzirom da je reč o legitimnim sajtovima malo je verovatno da će se pokrenuti upozorenja antivirusnih programa. Kod koji se nalazi na tim platformama sadrži PowerShell komande koje instaliraju čitav niz malvera na sisteme.

Komponenta malvera „Updater“ registruje zadatke u Windows Task Scheduleru kako bi se osiguralo da će malver opstati ako dođe do ponovnog pokretanja sistema.

Na ovaj način korisnici mogu inficirati svoje sisteme sledećim malverima:

≈ Orcus RAT koji omogućava sveobuhvatnu daljinsku kontrolu zaraženog uređaja, keylogging, pristup veb kameri, snimanje ekrana i eksfiltraciju podataka;

≈ XMRig - rudar kriptovaluta koji koristi sistemske resurse za rudarenje Monera. Prekida rudarenje tokom velike upotrebe resursa, na primer u situacijama kada žrtva igra igrice, da bi se izbeglo otkrivanje;

≈ 3Proxy koji konvertuje zaražene sisteme u proksi servere tako što otvara port 3306 i ubacuje ih u legitimne procese, omogućavajući napadačima da usmere zlonamerni saobraćaj;

≈ PureCrypter koji preuzima dodatne malvere iz spoljnih izvora, osiguravajući da sistem ostane zaražen najnovijim pretnjama;

≈ AntiAV koji ometa i onemogućava bezbednosni softver modifikujući njegove konfiguracione fajlove, sprečavajući ga da radi ispravno i ostavljajući sistem ranjivim.

Čak i ako korisnik otkrije i ukloni bilo koji od gore navedenih malvera, modul „Updater“, koji se pokreće nakon pokretanja sistema, ponovo će ga pokrenuti.

Korisnici bi trebalo da budu oprezni kada instaliraju fajlove preuzete iz sumnjivih izvora, ali pre svega, treba izbegavati piratski/krekovani softver.

Slične kampanje su korišćene za širenje ransomwarea STOP.

Pošto ovi fajlovi nisu digitalno potpisani i korisnici su spremni da ignorišu antivirusna upozorenja kada instaliraju piratski softver, često se koriste za širenje malvera, a u ovom slučaju, čitavog niza malvera.

Foto: AhnLab Security Intelligence Center (ASEC)

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a