Napadači sve češće koriste DNS za komunikaciju sa malverima

Vesti, 01.03.2012, 09:35 AM

Postoji mnogo kanala koje napadači koriste za komunikaciju sa malverima, od tradicionalnih kao što su TCP, IRC i HTTP do onih manje uobičajenih kao što su Twitter feed, Facebook zidovi pa čak i komentari na sajtu YouTube. Međutim, napadači sve češće za takvu komunikaciju koriste DNS (Domain Name System) a prema onome što se moglo čuti od stručnjaka prisutnih na RSA konferenciji, očekuje se porast ovog trenda.

Veći deo saobraćaja koji potiče od malvera prilikom prolaska kroz uobičajene kanale može biti detektovan i blokiran zahvaljujući zaštitinim zidovima i sistemima za prevenciju upada na mrežu.

Ali to nije slučaj sa DNS i napadači, znajuči ovo, koriste prednost tog kanala za komunikaciju sa svojim bot mrežama, rekao je Ed Skudis, osnivač Counter Hack Challenges, tokom prezentacije održane na RSA konferenciji u utorak.

DNS protokol se u normalnim okolnostima koristi za prevođenje imena računara (host names) u IP adrese i obrnuto. Zbog toga sistemi za monitoring internet saobraćaja ne filtriraju i ne ispituju DNS saobraćaj tako da on prolazi neometano kroz većinu mreža.

Skudis kaže da su malveri koji primaju instrukcije od DNS umešani u dva nedavna velika napada koja su rezultirala kompromitacijom miliona naloga. On predviđa da će napadači ubuduće često koristiti ovu nevidljivu tehniku za upad u mreže.

Zaraženi računar čak i ne mora da ima izlaznu vezu - sve dok je moguće rešavanje imena hosta preko lokalnog DNS servera moguća je i komunikacija sa napadačima.

Administratori mreža trebalo bi da obrate pažnju na neuobičajeno duge zahteve ili odgovore koji sadrže čudna imena i kodirane podatke, kaže Skudis. Međutim, napadači mogu podeliti odgovore na manje delove.

Isti upiti koji se ponavljaju svakih nekoliko minuta takođe mogu biti znak da se DNS koristi za komandu i kontrolu bot mreža, jer zaraženi računari moraju povremeno proveravati nove komande.

Tuneliranje saobraćaja korz DNS servere nije nova tehnika, ali je napadači sve češće koriste kako bi izbegli da budu otkriveni, posebno kada je reč o korporativnim mrežama gde njihovo prisustvo treba da ostane što duže neotkiveno.

Izdvojeno

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Google Chrome dobija zaštitu protiv krađe sesija: ukradeni kolačići postaju beskorisni

Google je uveo novu bezbednosnu funkciju u Chrome koja ima za cilj da zaustavi jednu od najčešćih tehnika savremenih napada — krađu korisni... Dalje

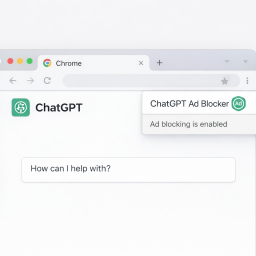

Lažni ChatGPT Ad Blocker krao razgovore korisnika

Lažna Chrome ekstenzija pod nazivom ChatGPT Ad Blocker koristila se za krađu razgovora korisnika, predstavljajući se kao alat za uklanjanje oglasa ... Dalje

Microsoft upozorava: WhatsApp poruke šire malver na Windows računarima

Microsoft Defender Security Research Team upozorava na novu kampanju socijalnog inženjeringa koja od kraja februara 2026. cilja korisnike putem Whats... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a