Nova ranjivost u Adobe Reader-u

Vesti, 03.04.2010, 16:10 PM

Nastavlja se otkrivanje i (na žalost) uspešno iskorišćavanje ranjivosti u najpoznatijem proizvodu Adobe-a - Acrobat Reader.

Pre nekoliko dana dobili smo zanimljiv PDF fajl (detektovan kao Exploit.JS.Pdfka.bui ) koji je sadržao 'exploit' za CVE-2010-0188 ranjivost, koja je prvobitno bila otkrivena u februaru i to u Acrobat/Reader verziji 9.3 i starijim.

Prvo što upada u oči je namerno izmenjena TIFF slika unutar PDF fajla.

Ranjivost - 'buffer overflow' (prekoračenje kapaciteta memorije) - se manifestuje kada se pristupi delu u kojem je slika. Napad se izvodi korišćenjem tehnike 'heap spraying', metode koja se primenjuje u slučaju mnogih 'exploit'-a na proizvodima koji rade pod JavaScript kodom, a kao primer možemo navesti nedavni napad Aurora gde se upravo ova tehnika koristila.

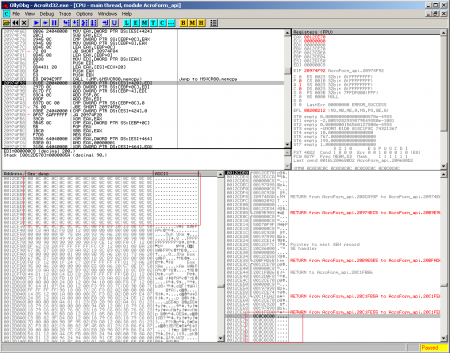

Ako je gore spomenuta ranjivost uspešno iskorišćena, povratna adresa je prepisana prethodno definisanom adresom 0xC0C0C0C0. To je mesto sa kojeg cyber-kriminalci pokreću svoj štetni kod.

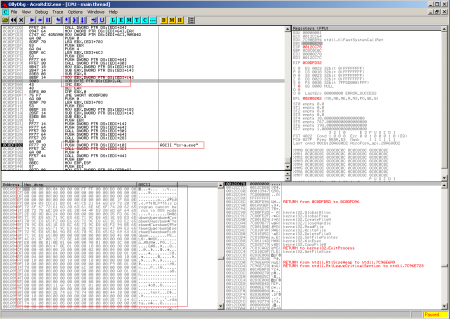

Posle ovoga, izvršavanje ide na adresu koja sadrži 'shellcode', koji u početku dešifruje svoje telo a zatim izvršni fajl, koji je takođe umetnut u orginalni PDF fajl.

Dešifrovani izvršni fajl (detektovan kao Backdoor.Win32.Agent.aqoj) je se najpore smesti u direktorijum C:\, a zatim biva pokrenut. Njegova svrha je da šalje podatke o zaraženom kompjuteru udaljenom serveru i download-uje druge štetne fajlove na zaraženi kompjuter.

Adobe je brzo reagovao objavljivanjem ažuriranja za pogođene proizvode. Međutim, to neće odvratiti cyber-kriminalce zbog toga što, kao što dosadašnje iskustvo pokazuje, korisnici ne žure mnogo da ažuriraju svoje računare tako da loši momci neće oklevati da iskoriste tu činjenicu. Shodno svemu rečenom, naše su preporuke da instalirate poslednji update za Acrobat Reader.

Izvor: http://www.viruslist.com/en/weblog?discuss=208188027&return=1

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a