Novi ransomware se kao požar širi Kinom, za par dana inficirano 100000 računara

Vesti, 06.12.2018, 00:30 AM

Više od 100000 hiljada računara u Kini je inficirano za samo nekoliko dana loše napisanim ransomwareom koji šifruje lokalne fajlove i krade korisnička imena i lozinke za nekoliko kineskih online servisa.

Sajber-kriminalci zahtevaju od žrtava otkupninu od 110 juana (16 dolara) u zamenu za dešifrovanje fajlova. Otkupninu treba platiti preko Tencentovog WeChat platnog servisa skeniranjem QR koda.

Prema izveštaju kineske firme Huorong, malver nazvan "WeChat Ransom", pojavio se 1. decembra, a do 4. decembra broj inficiranih sistema porastao je na preko 100000.

Istraživači kažu da je autor malvera koristio kinesku društvenu mrežu Douban za slanje komandi. Posle analize malvera, oni su mogli da pristupe serverima koji se koriste za čuvanje podataka i na jednom od dva servera kojima su pristupili istraživači, pronađeno je preko 20000 lozinki za Taobao i Alipay naloge.

Malver krade i lozinke za druge online servise, uključujući i lozinke za Tmall, Aliwangwang, Alipay, 163 Mailbox, Baidu Cloud, Jingdong i QQ.

Prema informacijama iz Tencenta, malver se širio preko kompromitovane popularne aplikacije dizajnirane da upravlja istovremeno sa više QQ naloga. Autor malvera je kompromitovao još najmanje 50 aplikacija da bi one širile ransomware.

Telemetrijski podaci pokazaju da veliki broj žrtava nije imao instalirano sigurnosno rešenje na sistemu. Ovo objašnjava ogroman broj infekcija, uprkos tome što su antivirusne kompanije upozoravale na pretnju od početka meseca i ažurirale svoje antivirusne proizvode kako bi je blokirale.

Kineske sigurnosne kompanije koje analiziraju malver se slažu da je on daleko od kompleksne pretnje.

Iako tvrdi da briše ključ za dešifrovanje ako žrtva ne isplati otkup u zadatom roku, oporavak fajlova je i dalje moguć jer je ključ hardkodovan u malveru.

Jednostavnost šifrovanja fajlova (XOR, a ne DES kao što tvrdi autor u obaveštenju o otkupu) takođe omogućava dešifrovanje pomoću alata nekoliko kompanija, uključujući Qihoo, Tencent i Huorong.

Stručnjaci iz Huoronga koji su analizirali ovaj ransomware pronašli su neke detalje koji mogu dovesti do identifikacije i hapšenja autora malvera. Oni su otkrili ime, broj mobilnog telefona, QQ nalog i email adresu što bi moglo pomoći policiji da uhvati kriminalca koji stoji iza ove epidemije.

Izdvojeno

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Google Chrome dobija zaštitu protiv krađe sesija: ukradeni kolačići postaju beskorisni

Google je uveo novu bezbednosnu funkciju u Chrome koja ima za cilj da zaustavi jednu od najčešćih tehnika savremenih napada — krađu korisni... Dalje

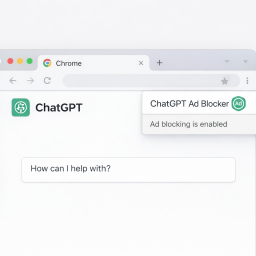

Lažni ChatGPT Ad Blocker krao razgovore korisnika

Lažna Chrome ekstenzija pod nazivom ChatGPT Ad Blocker koristila se za krađu razgovora korisnika, predstavljajući se kao alat za uklanjanje oglasa ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a