Operacija ''Crveni oktobar'': Kako su vlasti širom sveta špijunirane 5 godina

Vesti, 15.01.2013, 10:32 AM

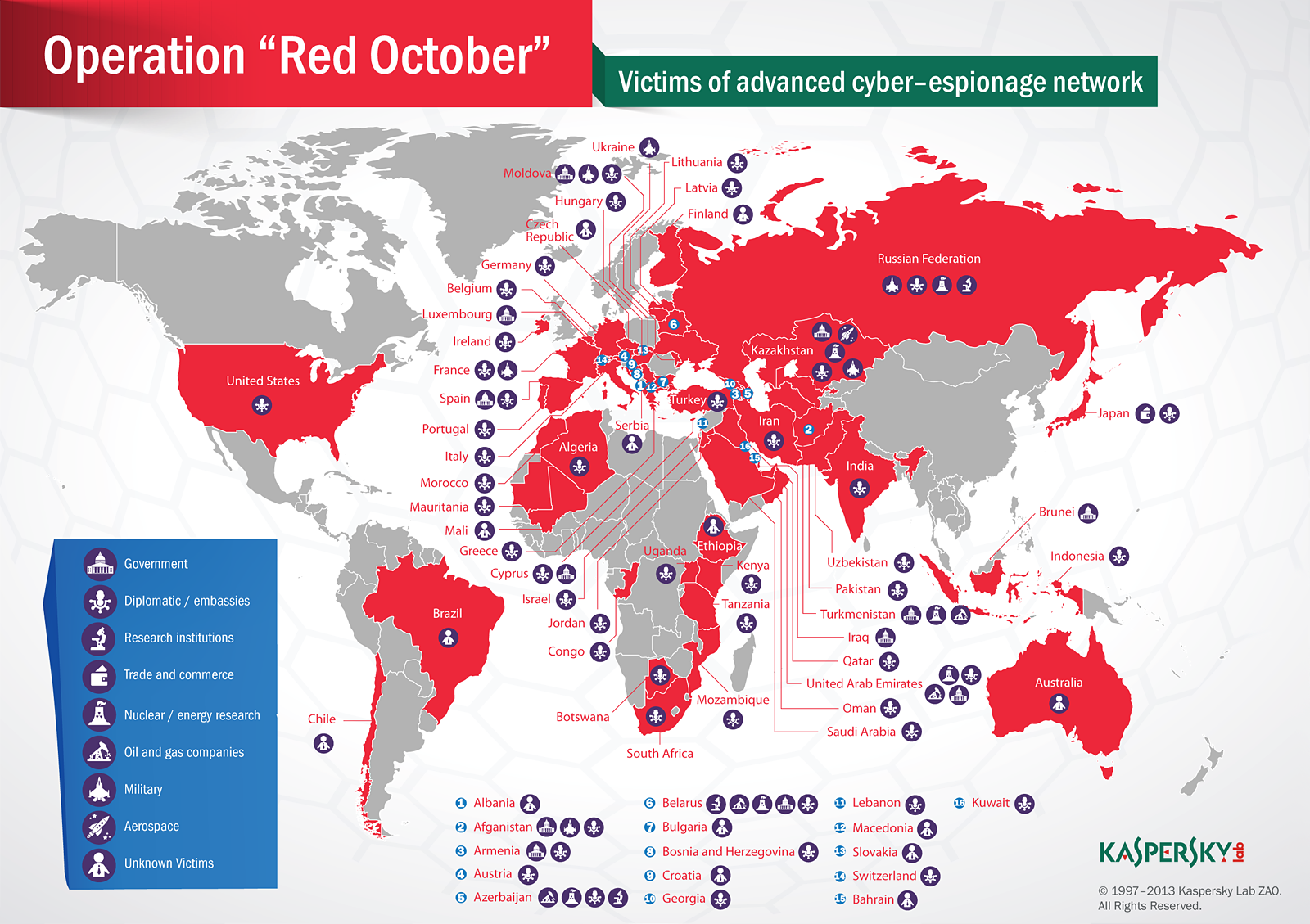

Kaspersky Lab je juče objavio da su stručnjaci kompanije otkrili još jednu špijunsku kampanju, nalik onoj u čijem je središtu bio malver Flame, čije su mete bile diplomatske organizacije, vlade brojnih država, političke grupe ali i naučni instituti širom sveta. Cilj kampanje koja je punih pet godina ostala neprimećena bio je prikupljanje podataka sa mobilnih uređaja, kompjuterskih sistema i mreža.

Stručnjaci Kaspersky Laba prethodnih nekoliko meseci analizirali su malver nazvan Rocra (skraćeno od Red October) koji je bio nosilac špijunskih aktivnosti u ovoj kampanji kojom su pogođene, pre svih, istočnoevropske države, bivše članice SSSR-a i zemlje centralnoazijskog regiona, ali i pojedine zapadnoevropske države, kao i SAD.

Kampanja „Red october“ i dalje je aktivna a ukradeni podaci se i dalje šalju serverima za komandu i kontrolu (C&C, command-and-control servers). Podaci o kupovini i registraciji C&C domena otkrivaju da je kampanja napada započela u maju daleke 2007. godine.

Malver Rocra ima jedinstvenu arhitekturu i funkcionalnosti koje nisu viđene u ranijim špijunskim kampanjama, kažu u Kaspersky Labu. Malver ima kompleksni kriptografski modul za špijunažu osposobljen za krađu podataka iz Acid Cryptofiler koji od 2011. godine koriste NATO, Evropska unija, Evropski parlament i Evropska komisija za šifrovanje poverljivih dokumenata. Istraživači kažu da malver takođe ima sposobnost da krade podatke sa smart telefona, i to Android, iPhone, Windows Phone, ali i Nokijinih modela, Sony Ericsson i HTC modela.

Rocra krade i akreditive, podatke za prijavljivanje na naloge, koje u nekim slučajevima koristi za pristup zaštićenim sistemima kojima pristupa sa zaraženih računara i kompromitovanih mreža.

Žrtve se pažljivo biraju, a malver se šalje metama u spear-phishing emailovima koji sadrže najmanje tri exploita za Microsoft Excel i Word ili PDF dokumente. Infektivni fajlovi, kada se preuzmu, inficiraju računar Trojancem koji potom skenira lokalnu mrežu tragajući za bilo kojim drugim uređajima koji su ranjivi zbog istog bezbednosnog propusta.

Malver beleži aktivnosti na tastaturi, pravi snimke ekrana (screenshots), prikuplja podatke o softveru i hardveru zaraženog računara, izvlači istoriju pretrage iz browsera (Chrome, Firefox, Internet Explorer, Opera) i snima lozinke, izvlači podatke sa Outlook naloga i obavlja čitav niz drugih špijunskih zadataka.

Dizajniran da krade šifrovane podatke, pa čak i podatke koji su obrisani sa žrtvinog računara, malver ima nekoliko ključnih karakteristika zbog kojih stručnjaci veruju da su ovi napadi možda sponzorisani od strane neke države, iako su to za sada samo nagađanja. Jedan od razloga za ovakve pretpostavke je modul unutar malvera koji praktično omogućava njegovu reinkarnaciju. Modul sakriva infekciju računara, maskiran u plugin za neki program kao što je Micorosoft Office, što može obezbediti povratak malvera nakon uklanjanja infekcije.

Podaci koje krade malver su između ostalih i geopolitičke informacije, koje se mogu prodati na crnom tržištu onom ko ponudi najviše novca za njih. Moguće je da je obilje podataka koji su ukradeni tokom proteklih pet godina prodavano na crnom tržitu ili da su ukradeni podaci korišćeni od strane neke države, u slučaju da je država naručilac napada.

Red October nije samo fokusiran na računare, već je sposoban da krade podatke i sa mobilnih uređaja, eksternih hard diskova, da pristupa FTP serverima i krade podatke iz email baza podataka.

Infekcija malverom Rocra kontroliše se uz pomoć nekoliko servera koji se nalaze u različitim zemljama. Da bi glavni komandni centar ostao sakriven, C&C infrastruktura funkcioniše kao ogromna mreža proxy-ja.

Exploiti koji su korišćeni u kampanji kineskog su porekla, ali moduli malvera su delo ruskih autora.

Više detalja o svemu ovome možete pronaći na blogu kompanije Kaspersky Lab.

Izdvojeno

Lažni ChatGPT sajt širi malvere za krađu lozinki i kriptovaluta

Lažni sajt koji imitira zvaničnu ChatGPT stranicu za preuzimanje aplikacije koristi se za distribuciju malvera namenjenog krađi lozinki, podataka i... Dalje

Ugašen Glassworm botnet

CrowdStrike je saopštio da je u saradnji sa kompanijom Google i organizacijom Shadowserver Foundation učestvovao u koordinisanoj akciji gašenja Gla... Dalje

Sajber kriminalci se zagrevaju za Svetsko prvenstvo: otkriveno 4.300 lažnih FIFA sajtova

Istraživači kompanije Group-IB upozorili su na veliki porast prevara povezanih sa Svetskim prvenstvom u fudbalu 2026, otkrivši više od 4.300 lažn... Dalje

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a