Povratak Kelihos bot mreže

Vesti, 01.02.2012, 09:30 AM

Bot mreža Kelihos čiji su rad prošle jeseni istraživači Kaspersky Laboratorije i Majkrosofta prekinuli preuzevši kontrolu nad komandnim kanalima mreže, vratila se na scenu neznatno izmenjena. Ponovna pojava Kelihos bot mreže pokazuje koliko je teško trajno onesposobljavanje ovih mreža s obzirom na upornost onih koji žive od njih i kojima je interes profit.

U septembru prošle godine istraživači Kaspersky Laboratorije i Majkrosofta su u zajedničkoj koordinisanoj akciji obustavili rad Kelihos bot mreže koristeći metod poznat pod nazivom “sinkholing”. Sinkholing tehnika podrazumeva usmeravanje botova ka serverima koje kontrolišu istraživači umesto da zaraženi računari kontaktiraju servere koji su pod kontrolom napadača. U slučaju bot mreže Kelihos, koja je P2P bot mreža, istraživači Kaspersky Lab-a su koristili novu peer adresu koju su kontaktirali zaraženi računari tražeći nove instrukcije. Na taj način istraživači preuzimaju kontrolu nad bot mrežom.

Međutim, sinkholing nije bio trajno rešenje za Kelihos zbog toga što bi botovi u mreži na kraju započeli komunikaciju sa drugim kontrolerima a sinkhole peer bi izgubio dominantnu poziciju. Trajno rešenje je bilo ažuriranje zaraženih računara u cilju uklanjanja infekcije ili isključivanja bota, ali su takav pravac delovanja onemogućile zakonske i etičke prepreke.

Dogodilo se ono što su stručnjaci predvideli. Kelihos bot mreža se vratila u igru neznatno izmenjena pre svega kada je reč o enkripciji koju koristi malver. U Kaspersky Laboratoriji pretpostavljaju da dve grupe kontrolišu bot mrežu.

Izgleda da se nova verzija Kelihos bot mreže pojavila samo nekoliko dana od trenutka kada su istraživači preuzeli kontrolu nad njom. Novi stari Kelihos se i dalje koristi za slanje spama.

Izdvojeno

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Google Chrome dobija zaštitu protiv krađe sesija: ukradeni kolačići postaju beskorisni

Google je uveo novu bezbednosnu funkciju u Chrome koja ima za cilj da zaustavi jednu od najčešćih tehnika savremenih napada — krađu korisni... Dalje

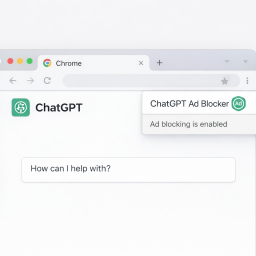

Lažni ChatGPT Ad Blocker krao razgovore korisnika

Lažna Chrome ekstenzija pod nazivom ChatGPT Ad Blocker koristila se za krađu razgovora korisnika, predstavljajući se kao alat za uklanjanje oglasa ... Dalje

Microsoft upozorava: WhatsApp poruke šire malver na Windows računarima

Microsoft Defender Security Research Team upozorava na novu kampanju socijalnog inženjeringa koja od kraja februara 2026. cilja korisnike putem Whats... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a