Povratak bankarskog trojanca Ramnit

Vesti, 28.12.2015, 09:00 AM

Krajem februara, Europol je sabotirao glavni komandno-kontrolni server malvera Ramnit, koji se koristi za finansijske prevare.

Deset meseci kasnije, IBM-ov X-Force Threat Intelligence Team je objavio da sajber kriminalci koji su odgovorni za nastanak prve bot mreže, polako grade drugu bot mrežu pomoću malicioznih reklama koje učestvuju u infekciji računara korisnika bankarskim trojancem Ramnit.

Ramnit se pojavio 2010. godine a krajem 2014. Ramnit je postao jedan od vodećih bankarskih trojanaca, četvrti na listi najaktivnijih bankarskih trojanaca, posle malvera Neverquest, Shylock i Dyre.

Ramnit je uglavnom ciljao korisnike sa engleskog govornog područja, iz zemalja kao što su Velika Britanija, Australija i SAD. Početkom ove godine, Europolov Evropski centar za sajber kriminal (EC3) je zajedno sa kompanijama Microsoft, Symantec, AnubisNetworks i drugim, stavio pod kontrolu glavni server Ramnita.

Istraživači IBM-a kažu da C&C server prve verzije Ramnita još uvek šalje komande, ali zahvaljujući naporima Europola, ove komande nikada ne dolaze do inficiranih računara.

Ali to autorima Ramnita izgleda da nije ni važno, jer su oni napustili staru bot mrežu i pokrenuli novu operaciju sa novom verzijom bankarskog trojanca Ramnit.

Stručnjaci IBM-a tvrde da nema neke velike razlike između stare verzije trojanca Ramnit i novije verzije, osim načina infekcije.

Dok se prva verzija bankarskog trojanca oslanja na prenosive uređaje i mrežna deljenja da bi se širio na nove žrtve, druga generacija Ramnit bot mreže se gradi pomoću malicioznih oglasa koji presumeravaju korisnike na web stranicu na kojoj se hostuje exploit alat Angler.

Nova verzija bankarskog trojanca Ramnit radi sa novom C&C infrastrukturom. Istraživači kažu da je ovo prvi put da se ponovo pojavi bot mreža koja je odgovorna za finansijske prevare. To je iznenadilo stručnjake za bezbednost, koji kažu da su do sada videli samo spam bot mreže kako se ponovo rađaju, dok bi grupe koje su bile umešane u bankarske prevare bile zadovoljne i time ako posle gašenja njihovih bot mreža niko od njihovih članova nije uhapšen.

Ramnit je uvek koristila samo jedna grupa, tako da njegov kod nikada nije procurio. Druga verzija ovog bankarskog trojanca delo je grupe koja je stvorila i prvu verziju, jer je ona jedina imala pristup izvornom kodu trojanca.

Trenutno Ramnit napada velike banke u Kanadi, Australiji, SAD i Finskoj. Stručnjaci predviđaju da će se malver u narednim mesecima širiti i u drugim delovima sveta.

Izdvojeno

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

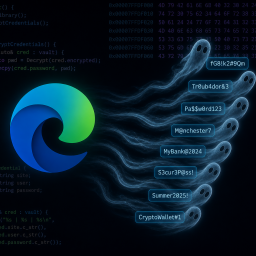

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a