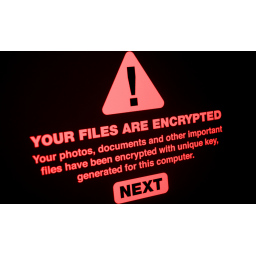

Sajber-kriminalci prošle godine od ransomwarea zaradili najmanje 350 miliona dolara

Vesti, 03.02.2021, 10:00 AM

Kriminalne grupe koje rade sa ransomwareom prošle godine su od otkupnina zaradile najmanje 350 miliona dolara, otkrila je kompanija Chainalysis u izveštaju objavljenom prošle nedelje.

Do te brojke došlo se praćenjem transakcija ka blockchain adresama povezanim sa ransomware napadima.

Iako Chainalysis ima verovatno najsveobuhvatnije podatke o sajber-kriminalu povezanom sa kriptovalutama, kompanija je rekla da je njena procena samo donja granica stvarnog ukupnog profita.

Chainalysis kaže da nisu sve žrtve prošle godine otkrile napade ransomwarea i naknadne isplate, i da je stvarna ukupna zarada sajber-kriminalaca bila višestruko veća od onoga što je kompanija mogla da vidi.

Prema podacima objavljenim u izveštaju, plaćanja povezana sa ransomwareom činila su 7% svih sredstava koja su završila na računima sajber-kriminalaca u 2020. godini.

Brojka je veća za 311% u poređenju sa 2019. godinom, a Chainalysis smatra da je za ovaj nagli porast kriv “broj novih malvera koji uzimaju velike sume od žrtava” i “nekoliko već postojećih koji drastično povećavaju zaradu”.

Na osnovu podataka kompanije, među onima koji su prošle godine najbolje zarađivali su grupe kao što su Ryuk, Maze (koja sada ne postoji), Doppelpaymer, Netwalker (čiji je opstanak doveden u pitanje posle nedavnog hapšenja), Conti i REvil (poznat i pod nazivom Sodinokibi).

I drugi ransomwarei poput Snatcha, Defray777 (RansomExx) i Dharme takođe su izvukli dobit koja se procenjuje u milionima dolara.

Chainalysis je rekao da na osnovu načina na koji su žrtve plaćale otkupnine i kako su zarade od određenih RaaS (Ransomware-as-a-Service) rasle i padale, postoje i dokazi koji ukazuju da je na ransomware sceni mnogo manje aktera nego što se ranije verovalo, i da su se mnoge od ovih grupa prebacivale sa jedne RaaS usluge na drugu jer su ih privukle bolje ponude.

Chainalysis je rekao da je takođe pratio kako prevaranti premeštaju isplaćene otkupnine kroz blockchain.

Nova otkrića nisu se previše razlikovala od onih iz prethodnih godina. Chainalysis kaže da su kriminalci obično prali novac preko usluga „mešanja bitkoina“, a zatim ih konvertovali u stvarnu valutu. Chainalysis je takođe otkrio da ransomware grupe često koriste ista ta sredstva za plaćanje usluga drugih sajber-kriminalaca: takozvanim bulletproof hosting provajderima, prodavcima exploita i servisima koji vrše penetracijske testove (brokeri početnog pristupa).

Chainalysis kaže da su mnoge od ovih grupa često koristile iste posredničke usluge pranja novca.

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a