Suprotno onome što tvrdi, Apple ipak može da čita poruke korisnika iMessage servisa

Vesti, 18.10.2013, 11:52 AM

Uprkos Apple-ovim tvrdnjama da iMessage ima “nesalomivu” enkripciju, istraživači tvrde da kompanija lako može da presreće komunikacije korisnika servisa.

Posle objavljivanja tajnih dokumenata o programima američke obaveštajne agencije NSA u okviru kojih se sistematski prikupljaju podaci korisnika interneta, Apple je izneo tvrdnju da je njegov iMessage servis koji omogućava besplatno slanje poruka preko interneta, zaštićen enkripcijom koja poruke čini nečitljivim tako da ni Apple ni bilo ko drugi ne može da čita poruke korisnika servisa.

Međutim, na konferenciji Hack in the Box koja se održava u Kuala Lumpuru istraživači QuarksLab-a su pokazali da je itekako moguće da neko iz Apple-a, iz svojih razloga ili zato što je kompanija pritisnuta od strane vlasti, presreće poruke.

Istraživači kažu da nema naznaka da Apple ili vlasti zaista i čitaju poruke korisnika iMessage servisa, već samo da takva mogućnost postoji bez obzira na ono što tvrdi Apple.

Upitani za komentar iz Apple-a nisu direktno odgovorili na tvrdnje istraživača, već su ukazali na saopštenje koje je kompanija objavila u junu nakon skandala sa NSA i programom Prizma.

Prema navodima iz tog obaveštenja, u Apple-u su za program Prizma čuli tek kada su ih mediji kontaktirali povodom toga. Apple je tada rekao da kompanija nijednoj vladinoj agenciji ne omogućava direktan pristup serverima, kao i da svaka vladina agencija koja zahteva podatke korisnika mora za to imati sudski nalog.

Međutim, jedan od dokumenata koje je medijima dostavio bivši službenik NSA Edvard Snouden otkrio je da je Apple postao deo programa Prizma u oktobru 2012.

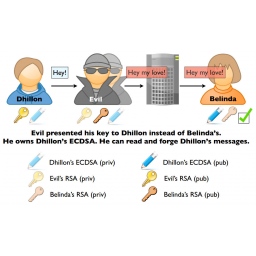

Apple koristi javni kriptografski ključ za enkripciju poruka između pošiljaoca i primaoca. Ali Apple-ov sistem za upravljanje javnim ključevima je takav da je nemoguće znati da li se iMessages šalju trećoj strani, recimo, nekoj agenciji kao što je NSA.

Kada korisnik šalje poruku preko iMessage servisa, iOS uređaj povlači javni ključ sa Apple-ovog servera koji nije javan da bi se poruka šifrovala. Poruka se dešifruje privatnim ključem kada je dobije onaj kome je namenjena. Problem je u tome što Apple ima potpunu kontrolu nad javnim ključem, odnosno što Apple-ov server sa ključevima nije javan, kažu istraživači.

„Najveći problem ovde je što jednostavno ne možete kontrolisati da li je javni ključ koji koristite kada šifrujete poruku zaista ključ onoga koji prima poruku ili je na primer javni ključ nekog iz Apple-a“, kažu istraživači.

„U praksi, iMessage je siguran koliko Apple odluči da bude siguran, ali ne bi bilo fer previše kritikovati Apple s obzirom da ni drugi servsi nisu bolji (a većina je i lošija)“, kaže Pol Kočer iz Criptography Research.

Kriptografija iMessage servisa je solidna, ali je jasno da Apple kontroliše distribuciju javnih ključeva i to je ovde problem, kažu stručnjaci koji ne osporavaju tvrdnje Apple-a da su poruke korisnika šifrovane i da se ne mogu čitati. Oni kažu da je tehnički gledano to istina, ali da istovremeno u Apple-u dobro znaju da bi poruke mogle biti i „čitljive“ ukoliko bi kompanija ili neko iz kompanije to želeo.

Rešenje bi bilo da Apple čuva javne ključeve lokalno, u zaštićenoj bazi podataka unutar iOS, tako da bi se ključevi mogli uporediti. Istraživači su, u sklopu prezentacije na konferenciji, predstavili aplikaciju MITM Protect, za jailbreak-ovane uređaje koja omogućava takvo poređenje.

Verovati nekome ko upravlja ključevima na ovakav način nije ništa sigurnije nego verovati mu kada poruke nisu šifrovane. U suštini, problem je u tome što end-to-end enkripcija za koju Apple tvrdi da je nesavladiva nije ono što bi se iz tog termina moglo zaključiti.

Više tehničkih detalja o ovome možete naći u dokumentu (PDF) koji su objavili istraživači QuarkLab-a.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a