Tajna uspeha rootkita ZeroAccess

Vesti, 05.08.2013, 09:17 AM

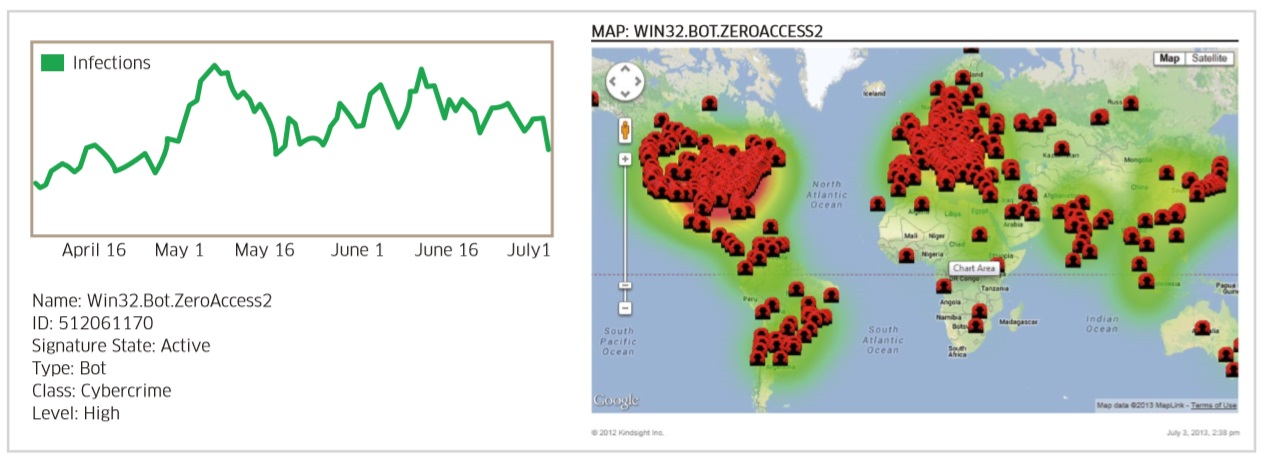

Prema podacima firme Kindsight, više od 10% kućnih mreža i 0,5% mobilnih uređaja je zaraženo malverom, a rootkit ZeroAccess je jedna od najčešćih pretnji koja je odgovorna za infekciju 0,8% uređaja korisnika interneta.

Rootkit ZeroAcces, poznat i pod nazivom Sirefef, regrutuje zaraženi računar u veliku peer-to-peer bot mrežu koja se trenutno koristi u prevarama sa klikovima i za kopanje Bitcoin-a. Ovaj malver je u stanju da preuzima i dodatne malvere.

U poređenju sa malverima koji kradu podatke i „bankarskim“ Trojancima, ZeroAccess je skoro benigan jer je glavni simptom infekcije računara ovim malverom taj da pretraga interneta preko Google pretraživača vodi do beskorisnih stranica koje su preplavljene reklamama i beskorisnim linkovima, od kojih oni koji kontrolišu bot mrežu profitiraju.

Bot mreža ZeroAccess neprestano raste. Nekoliko je razloga za njen uspeh. Najpre, oni koji stoje iza bot mreže koriste unosan Pay-Per-Install (plaćanje po instalaciji) partnerski sistem za distribuciju dropper-a. Drugo, nekada je potrebno da prođu meseci da korisnik primeti da je računar kompromitovan. Treće, autori neprekidno razvijaju ovaj malver, a njegova najnovija verzija donosi i nove metode koje obezbeđuju prisustvo malvera na računaru i njegovo delovanje svaki put kada se uključi zaraženi računar.

Umesto čuvanja fajlova u folderima u Recycle Bin i njihovog modifikovanja, nova verzija ZeroAccess ostavlja fajlove u folderu Program Files i AppData korisničkog naloga.

Fajlovi su dodatno maskirani nazivom foldera u kome se nalaze, koji nosi Google-ovo ime, a imena fajlova sadrže Unicode i right-to-left override karaktere koji onemogućavaju Windows da ih prikazuje i korisniku da ih nađe preko Windows Explorer-a. Dodatno, malver koristi i ranije metode koje neiskusnom korisniku otežavaju pristup tom folderu.

Zadaci malvera su ostali isti, bot mreža je još uvek uglavnom koncentrisana na prevare sa klikovima, ali je malver u fazi aktivnog razvoja, tako da treba očekivati da ćemo za malver ZeroAccess još čuti.

Izdvojeno

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Nova tužba protiv OpenAI: ChatGPT deli korisničke podatke sa Googleom i Metom?

Protiv kompanije OpenAI podneta je nova kolektivna tužba u kojoj se tvrdi da ChatGPT deli korisničke upite, email adrese i identifikatore korisnika ... Dalje

ClickFix napadi na Mac korisnike preko lažnih tutorijala

Microsoft Defender Security Research Team upozorava na novu kampanju usmerenu na Apple računare, koja koristi sve popularniju tehniku socijalnog inž... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a