Telegram botovi kradu jednokratne lozinke za 2FA zaštitu naloga

Vesti, 01.10.2021, 08:30 AM

Dvofaktorska autentifikacija jedan je od najjednostavnijih načina da ljudi zaštite bilo koji nalog na mreži. Sa druge strane, ne treba da čudi to što kriminalci na sve načine pokušavaju da zaobiđu tu zaštitu.

Svrha dvofaktorske autentifikacije je da se potvrdi identitet korisnika pre nego što mu se dozvoli pristup nekoj usluzi. Ova verifikacija se može izvršiti sa jednokratnom lozinkom ili OTP tokenima, linkovima, kodovima, biometrijskim markerima ili fizičkim ključem.

2FA tokeni se obično šalju na e-mail adresu ili mobilni uređaj kao SMS poruka.

Istraživači iz Intel 471 primetili su porast ponude usluga u sajber podzemlju koje omogućavaju napadačima da presreću jednokratne lozinke (OTP). Prema rečima istraživača, u proteklih nekoliko meseci sajber podzemlje nudi uslugu pozivanja žrtve, pri čemu poziv deluje kao legitiman poziv određene banke, sa ciljem da se dođe do OTP ili drugog verifikacionog koda žrtve.

Većina ovakvih usluga koje Intel 471 prati od juna ove godine, funkcioniše ili pomoću Telegram bota ili Telegram služi kao kanal korisničke podrške za sajber kriminalce. Na ovim kanalima se ljudi često hvale kako su zahvaljujući botu ukrali mnogo novca sa računa žrtava.

Prema rečima istraživača, Telegram botovi automatski pozivaju potencijalne žrtve i šalju im poruke za koje se čini da ih šalje banka. Ovi botovi pokušavaju da prevare žrtve da im predaju OTP kodove. Neki botovi ciljaju korisnike društvenih mreža služeći se fišingom ili napadima koji podrazumevaju zamenu SIM-a.

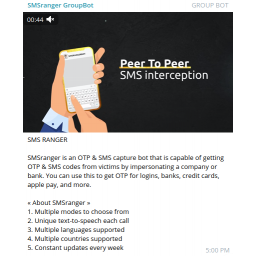

Istraživači su identifikovali nekoliko botova koji učestvuju u ovim napadima. Jedan se zove SMSRanger. SMSRanger se može koristiti za servise kao što je Apple Pay, PayPal i Google Play. Nakon unošenja telefonskog broja cilja, bot obavlja ostatak posla, obezbeđujući pristup ciljanom računu žrtve. Korisnici tvrde da SMSRanger ima stopu efikasnosti od oko 80% ako je žrtva odgovorila na poziv i ako su sve informacije koje je korisnik dao tačne.

„Ovi servisi se pojavljuju jer funkcionišu ali i zato što su profitabilni. A profitabilni su jer previše veb sajtova i servisa upućuje korisnike na metode višefaktorske provere identiteta koje se mogu presresti, lažirati ili pogrešno usmeriti - poput jednokratnih kodova baziranih na SMS-u ili čak OTP tokena koje generišu aplikacije”, kaže Brajan Krebs, autor bloga KrebsOnSecurity.

Foto: Intel 741

Izdvojeno

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a