Android malver Cerberus sada može da krade kodove za 2FA iz Google Authenticatora i daljinski otključava uređaj

Opisi virusa, 28.02.2020, 05:30 AM

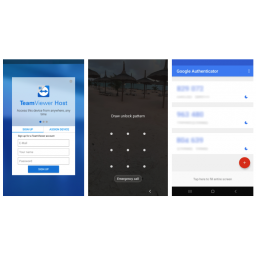

Bankarski trojanac Cerberus je nadograđen i sada može da krade kodove Google Authenticatora za dvofaktornu autentifikaciju (2FA) koja se koristi kao dodatna zaštita prilikom prijave na naloge.

Google Authentificator je Googleova alternativa dvofaktornoj autentifikaciji baziranoj na SMS porukama, koje se mogu presretati budući da se šalju preko spoljnog mobilnog operatera.

Korišćenje aplikacije za generisanje 2FA koda smatra se zato sigurnijom alternativom SMS-ovima. Međutim, istraživači kompanije ThreatFabric otkrili su novu verziju trojanca Cerberus koji može da krade informacije iz Google Authenticatora.

Ovo znači da bi u bliskoj budućnosti 2FA koja se oslanja na aplikaciju mogla da bude isto toliko (ne)sigurna kao i 2FA gde se kodovi šalju putem SMS-a jer se kodovi mogu ukrasti u oba slučaja.

Malver Cerberus koji je prvi put primećen u junu 2019. godine sada krade Google Authenticator 2FA kodove zloupotrebljavajući privilegije za pristup Androidu.

“Kada se aplikacija pokrene, trojanac može dobiti sadržaj interfejsa i poslati ga na komandno-kontrolni server”, kaže se u izveštaju ThreatFabrica. „Još jednom možemo zaključiti da će ova funkcionalnost biti korišćena za zaobilaženje servisa za autentifikaciju koji se oslanjaju na jednokratne kodove.“

Ovi ukradeni kodovi mogu se koristiti za zaobilaženje 2FA za banke, email servise, aplikacije za razmenu poruka i društvene mreže.

Cerberus sada ima osobine trojanca sa daljinskim pristupom koji se oslanja na TeamViewer. Trojanac može da preuzme sadržaj uređaja i da pokrene TeamViewer, omogućujući operaterima potpuni daljinski pristup uređaju.

Ovaj novi RAT modul Cerberusovi operateri mogu da koriste za upravljanje aplikacijama na zaraženim Android uređajima, promenu postavki uređaja, kao i za korišćenje bilo koje instalirane aplikacije kao da su vlasnici uređaja.

Pored toga, napadači mogu da koriste ovaj malver za daljinsko otključavanje inficiranih Android uređaja kako bi izveli prevaru kada žrtve ne koriste uređaje.

Dok trenutka objavljivanja izveštaja, ThreatFabric nije video da se ove nove mogućnosti malvera reklamiraju na hakerskim forumima ili na YouTube kanalima preko kojih se Cerberus prodaje. Ovo ukazuje na to da je nadograđeni malver i dalje u fazi testiranja, mada istraživači misle da bi „mogao biti objavljen uskoro“.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a