Lažni YouTube krije malvere

Opisi virusa, 27.08.2013, 10:13 AM

Uspešnost hakerskih napada zavisi od nekoliko faktora, pre svega od toga kako su osmišljeni i koji metod distibucije malvera se koristi u napadima. Društveni inženjering kao umetnost varanja ljudi koje treba ubediti da urade ono što kriminalci očekuju od njih, i drive-by download napad, koji rezultira infekcijom računara malverom bez pomoći korisnika (ako se ne računa poseta malicioznom sajtu), su dobra kombinacija za uspešan napad.

Kada ovim dvema metodama dodamo ucenu korisnika koji nema drugi izbor osim da izađe u susret napadačima, onda je verovatno da će napad biti uspešan i da će napadači ostvariti svoje ciljeve.

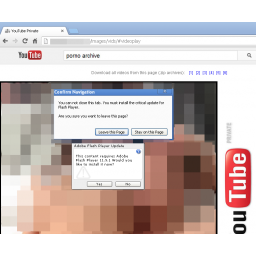

Stručnjaci Malwarebytes analizirali su jedan takav napad koji započinje na legitimnom ali kompromitovanom web sajtu koji izgleda kao YouTube. Znak da nešto nije u redu je pornografski sadržaj na sajtu koji inače nije dozvoljen na YouTube-u.

Posetiocima sajta se sugeriše da preuzmu ažuriranje za Flash Player kako bi mogli da vide sadržaj. To je mnogo puta viđenja taktika kriminalaca koji pokušavaju da prevare korisnike da preuzmu malver maskiran u navodno ažuriranje za Flash Player.

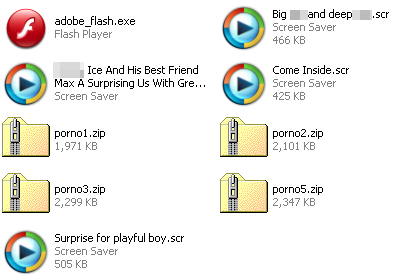

Iza prave ikonice za Adobe Flash Player u ovom slučaju krije se Trojanac (Trojan.FakeFlash) koji onemogućava upravljanje zadacima preko Task Manager-a i kreira unose u registry kako bi se učitavao svaki put kada se uključi računar.

Pored ovoga, posetiocima sajta se nudi da preuzmu i celokupan pornografski video sadržaj sa stranice. Svi video fajlovi ponuđeni su u ".ZIP" formatu. Svi navodi video klipovi imaju ikonicu Windows Media Player ali svi takođe imaju i ekstenziju ".scr" (screensaver). Ovi fajlovi kriju ransomware Trojan.Ransom.PARPE a njihovo pokretanje rezultira infekcijom računara.

Kada korisnik koji je, ako ne ranije ali u ovoj fazi verovatno već shvatio da nešto nije u redu, pokuša da zatvori lažnu YouTube stranicu, u tome će ga onemogućiti jednostavni JavaScript, koji ostavlja prozor browser-a otvorenim čak i pošto korisnik klikne na dugme “Leave Page”.

Sličnu taktiku koristi ransomware za OS X koga su takođe otkrili stručnjaci Malwarebytes pre nekoliko nedelja, o čemu smo vas izvestili.

I dok je žrtva napada zauzeta pokušajima da zatvori browser, exploit koji se nalazi na stranici pokušava da inficira računar i drugim malverima.

Ako imate dovoljno strpeljenja da 100 puta pokušate da zatvorite prozor browser-a, uspećete da ga otključate i napustite spornu stranicu.

Ovakvi višestruki napadi se retko viđaju, pre svega zbog toga što su “nevidljiviji” napadi značajno delotvorniji jer infekcija računara ostaje duže vremena neprimećena.

Više detalja o ovoj pretnji možete naći na blogu Malwarebytes.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a