Malver CryptoLocker daje drugu šansu za dešifrovanje fajlova

Opisi virusa, 04.11.2013, 07:52 AM

Sada kada skoro svi antivirusi nude zaštitu od malvera CryptoLocker i kada su dostupni besplatni alati za uklanjanje ovog malvera, CryptoLocker ne izgleda više onako zastrašujuće kao onda kada smo vas prvi put upozorili na ovu pretnju. Ipak, za one koji su bili loše sreće i čiji su računari zaraženi ovim malverom, to nije neka uteha jer uklanjanje infekcije ne znači i potpunu sanaciju štete - fajlovi su izgubljeni iako su i dalje na računaru, ali su šifrovani i na žalost, ključ za dešifrovanje je u rukama kriminalaca.

Da se podsetimo. CryptoLocker je ransomware koji šifruje fajlove na računaru i postavlja žrtvi ultimatum: ili ćete platiti otključavanje računara i dešifrovanje fajlova ili su vaši podaci izgubljeni. Malver žrtvi ostavlja rok (obično 72 do 100 sati) da odluči. Kriminalci traže od 100 do 700 dolara ili 2 bitcoina (450 dolara) za „oslobađanje“ fajlova.

Žrtve koje su uz pomoć antivirusa uklonile malver iz memorije, sa hard diska i iz Windows registry, biće zadovoljne samo ukoliko imaju rezervnu kopiju (backup) svega ili skoro svega što je enkripcijom zarobio malver. Ostalima će malver pružiti drugu šansu.

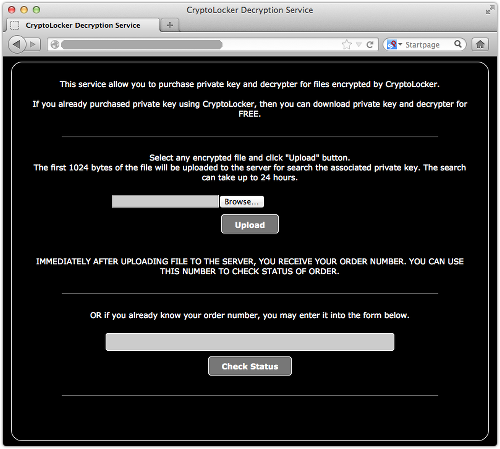

Naime, kriminalci koji stoje iza CryptoLocker-a pokrenuli su namenski servis za dešifrovanje fajlova koje je šifrovao CryptoLocker. Na web sajtu CryptoLocker Decryption Service moguće je kupiti ključ za dešifrovnje zaraženih šifrovanih fajlova.

Onima koji su se premišljali i koji su najpre rešili da ne plate, a potom se predomislili i sada traže način da povrate fajlove, kriminalci će tražiti da plate i „kamatu“. Malver sa zaraženog sistema traži 2 bitcoina (oko 450 dolara), a kriminalci na pomenutom web sajtu traže od žrtve 10 bitcoina (oko 2100 dolara) za privatni ključ za dešifrovanje fajlova.

Servis je dostupan na web sajtu http://yocmvpiarwmfgyg.net/ ili http://93.189.44.187/ a dostupan je i preko Tor mreže (http://f2d27soksbskekh.onion/).

Žrtva sa računara može otpremiti jedan od fajlova koje je šifrovao malver na web sajt nakon čega će dobiti broj porudžbine. Prva 1024 bajta bilo kog fajla koji žrtva odabere kako je gore opisano, otpremaju su na server kako bi se pronašao pripadajući ključ za dešifrovanje. Ta potraga za ključem može potrajati i 24 časa.

Unosom broja porudžbine u za to određeno polje na web sajtu, žrtva može pratiti status porudžbine, videti datum infekcije i javni ključ.

Ako odluči da plati traženih 10 bitcoina moći će da preuzme sa sajta privatni ključ za dešfrovanje i alat za dešifrovanje.

Stručnjaci pretpostavljaju da je rok od 24 časa potreban kriminalcima da pronađu privatni ključ u svojoj bazi podataka.

To znači da je početna tvrdnja kriminalaca da postoji samo jedan primerak privatnog ključa za dešifrovanje fajlova na zaraženom računaru, neistinita. Naime, kada zarazi računar malver prikazuje obaveštenje u kome se kaže da se taj ključ nalazi na tajnom serveru i da će biti uništen nakon isteka roka koji je naveden u obaveštenju koje prikazuje malver. “Nakon toga, niko i nikad neće moći da povrati fajlove”, kaže se u obaveštenju. Sada je očigledno da ovo nije tačno.

Infekcije računara malverom CryptoLocker otkrivene su u različitim delovima sveta, u Evropi, na Bliskom istoku, u Severnoj Americi i Aziji. Najviše žrtava CryptoLocker-a (64%) nalazi se u SAD.

CryptoLocker nije pretnja od koje se ne možete zaštititi ili koje se ne možete rešiti. Na žalost, u ovom trenutku nema načina da se dešifruju fajlovi koje je zaključao CryptoLocker, tako da je backup važnih fajlova jedino rešenje u slučaju kada je došlo do infekcije računara. Pored toga, ne zaboravite i na redovno ažuriranje softvera i antivirusa na računaru.

Izdvojeno

Excel prilozi u lažnim mejlovima šire XWorm 7.2

Istraživači iz Fortinet FortiGuard Labs-a upozoravaju na novu kampanju koja koristi lažne poslovne mejlove za širenje XWorm malvera na Windows ra... Dalje

Lažni CAPTCHA navodi korisnike da sami instaliraju malver Amatera Stealer

Istraživači iz kompanije Blackpoint Cyber otkrili su novu kampanju u kojoj napadači koriste lažni CAPTCHA test kako bi naveli korisnike da sami po... Dalje

Povratak malvera GlassWorm: novi talas napada sada cilja Mac računare

Istraživači iz kompanije Koi Security upozorili su na novi talas napada malvera GlassWorm, koji je po prvi put usmeren isključivo na macOS programe... Dalje

Lažni modovi i krekovi kriju Stealka malver koji krade lozinke i kriptovalute

Stručnjaci kompanije Kaspersky otkrili su novi infostealer malver pod nazivom Stealka, koji cilja korisnike Windows sistema. Napadači ga koriste za ... Dalje

MacSync Stealer, prerušen u pouzdanu aplikaciju, krade sve sačuvane lozinke

Godinama su korisnici Mac računara verovali da su bezbedni zahvaljujući Apple-ovom strogom procesu provere aplikacija, koji bi trebalo da garantuje ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a