Malver JSCEAL se širi preko oglasa na Facebooku

Opisi virusa, 31.07.2025, 10:30 AM

Istraživači sajber bezbednosti iz kompanije Check Point upozorili su na sofisticiranu kampanju distribucije lažnih aplikacija za trgovinu kriptovalutama putem Facebook reklama, koja za cilj ima infekciju korisničkih uređaja opasnim malverom pod nazivom JSCEAL.

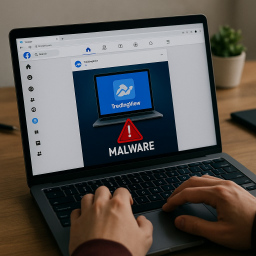

Ova kampanja koristi hiljade oglasa objavljenih na Facebooku sa kompromitovanih ili novih naloga, sa ciljem da se potencijalne žrtve preusmere na lažne sajtove na kojima im se nudi da instaliraju lažne aplikacije nalik poznatim platformama poput TradingView. Napad je modularan, višeslojan i osmišljen tako da se lako prilagođava - deo funkcionalnosti malvera nalazi se u JavaScript fajlovima unutar kompromitovanih sajtova, dok se ostatak učitava putem instalacionog fajla.

Zlonamerni sajt i instalacioni fajl moraju raditi istovremeno kako bi infekcija uspela, što dodatno otežava otkrivanje i analizu. Da bi se osiguralo da žrtva ne posumnja da se nešto loše dešava, instalater otvara veb prikaz koristeći msedge_proxy.exe kako bi usmerio žrtvu na legitimnu veb stranicu aplikacije.

U pozadini, DLL moduli uspostavljaju HTTP vezu na localhost:30303, sakupljaju informacije o sistemu, prati se instalacija, a sve prikupljene informacije se šalje napadačima u JSON formatu putem PowerShell backdoora.

Ako žrtva bude procenjena kao vredna meta, lanac infekcije prelazi u završnu fazu - pokreće se malver JSCEAL, koji preuzima potpunu kontrolu nad uređajem. Funkcionalnosti ovog malvera uključuju presretanje web saobraćaja žrtve i real-time krađu podataka (posebno kripto i bankarskih naloga), ubrizgavanje malicioznih skripti na sajtove koje korisnik posećuje, prikupljanje kolačića, lozinki za automatsko popunjavanje, podataka o Telegram nalogu, snimaka ekrana i pritisaka na tastere, izvođenje napada tipa „protivnik u sredini“ (adversary-in-the-middle, AitM) i daljinski pristup sistemu.

Ova kampanja, poznata i pod nazivom WEEVILPROXY, aktivna je još od marta 2024. godine, a JSCEAL koristi kompilirane JavaScript fajlove (JSC) kako bi zaobišao tradicionalne alate za zaštitu i onemogućio analizu.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a