Malver koji je pre dva dana zaključao računare u Evropi nije ransomware Petya

Opisi virusa, 29.06.2017, 10:00 AM

Krivac za napad koji je u utorak paralisao sisteme velikih kompanija i državnih institucija pre svega u Evropi, ali i u ostatku sveta, možda nije ransomware Petya, kako se u početku mislilo, niti verzija malvera PetrWrap.

Malver definitivno liči na Petya ransomware. On koristi nešto od koda Petya ransomwarea, ali ima sebi svojstvene karakteristiike zbog čega je nazvan NotPetya (Petna, SortaPetya).

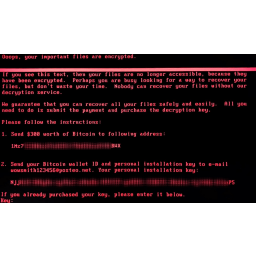

Prema rečima istraživača iz kompanije Kaspersky Lab, malver čeka 10 do 60 minuta posle infekcije da bi tek onda restartovao sistem, a kada to uradi, počinje enkripciju MFT tabele u NTFS particijama, prepisujući MBR svojim bootloaderom sa porukom o otkupnini.

NotPetya koristi 128-bitni AES ključ za enkripciju fajlova na inficiranom računaru (isti ključ koristi za sve fajlove), zatim šifruje taj ključ javnim 2048-bitnim RSA ključem koga će sačuvati u README fajlu. U teoriji, kada se plati otkupnina, napadači mogu koristiti svoj privatni RSA ključ za dešifrovanje sačuvanog AES ključa, koga žrtve mogu koristiti da bi vratile fajlove.

NotPetya ne šifruje sve fajlove sa odgovarajućim ekstenzijama na inficiranom računaru, već samo do prvog megabajta podataka. Verovatni razlog za to je ušteda vremena tokom procesa enkripcije, ali istovremeno, napadači šifrovanjem dovoljnog dela fajla žele da budu sigurni da žrtve neće moći da vrate fajlove bez plaćanja.

NotPetya koristi različite tehnike za upad u mreže i širenje kroz njih, sa računara na računar. Inicijalni vektor infekcije u ovoj kampanji bilo je inficirano ažuriranje za softver MeDoc, koji koriste mnoge kompanije u Ukrajini, koja je i najteže pogođena ovim napadom.

Tajming ažuriranja, koje se desilo 27. juna, odgovara početku napada malvera. Na MeDoc web sajtu pojavilo se obaveštenje da je njihove servere napao virus.

Napadači su za širenje malvera na druge sistema izgleda koristili modifikovanu verziju EternalBlue SMB exploita, bar delimično, zajedno sa WMI komandama, MimimKatz i PSExec.

MimiKatz je korišćen za izvlačenje lozinki administratora mreže iz memorije inficiranih računara. Windows PSExec i Windows Management Instrumentation (WMI) - alati za upravljanje sistemima kojih često ima na Windows računarima u kompanijama - korišćeni su za daljinsko kompromitovanje drugih sistema na lokalnoj mreži.

Bilo je i izveštaja da je malver isporučivan i preko fišing emailova, ali ako je to uopšte tačno, to svakako nije bio glavni metod.

Šta se može uraditi sada? Ako niste inficirani, ovo je trenutak da instalirate zakrpu za EternalBlue i EternalRomance (MS17-010) koji je Microsoft objavio u martu.

Ali to neće biti dovoljno. Čak i ako se server zakrpi, ako se laptop sistem administratora inficira malverom, on može iskoristiti njegove lozinke da bi inficirao sisteme bez obzira na primenu zakrpe za MS17-010. Kako se možete zaštiti od NotPetya malvera možete pogledati ovde.

Na prvi pogled, talas infekcije malverom NotPetya izgleda kao delo sajber kriminalaca koji su želeli da zarade. Ali stručnjaci smatraju da novac nije bio primarni cilj.

Najviše je žrtava u Ukrajini. Napad se dogodio dan pre Dana ustavnosti Uktajine zbog čega se najpre posumjalo na ruske hakere. Dokazi za to možda nikad neće biti pronađeni.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a