Malveri Zeus i CryptoLocker zajedno u akciji

Opisi virusa, 23.10.2013, 07:59 AM

CryptoLocker, novi ransomware o kome se u poslednje vreme mnogo govori, poznat je po tome što traži od korisnika da za 300 dolara kupi alat za dešifrovanje fajlova na zaraženom računaru, ostavljajući rok (obično 100 sati) za kupovinu alata nakon čega se jedini primerak privatnog ključa koji bi mogao da dešifruje fajlove briše sa servera koji je pod kontrolom kriminalaca.

Na CryptoLocker smo vas nedavno upozorili jer je reč o veoma destruktivnom malveru za koji je jedini lek prevencija. S obzirom da trenutno nema načina da se povrate podaci bez plaćanja kriminalcima, mnogi bi se možda odlučili da ipak plate traženu sumu. Pa čak i tom slučaju, sudbina šifrovanih fajlova je neizvesna.

Stručnjaci kompanije Trend Micro sada su otvorili još jednu temu koja se tiče ovog malvera analizirajući način distribucije malvera i njegovu vezu sa drugim malverima, posebno sa poznatim Trojancem ZBOT (Zeus).

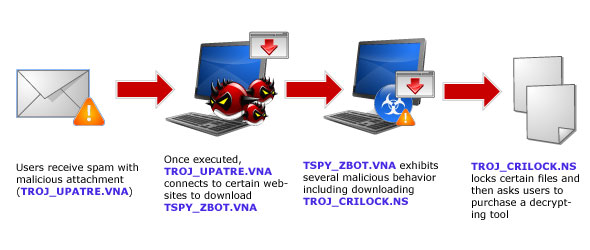

Jedan od za sada poznatih načina širenja CryptoLocker-a je spam. Spam email poruke sadrže maliciozne priloge sa malverom TROJ_UPATRE, malim zlonamernim fajlom koji ima jednostavnu funkciju - da preuzima druge malvere.

Spam email poruka koju su analizirali stručnjaci Trend Micro sadrži prilog u kome se nalazi Trojanac Upatre koji kada se pokrene, preuzima drugi fajl koji će biti sačuvan na računaru kao fajl pod nazivom cjkienn.exe (TSPY_ZBOT.VNA). Malver tada preuzima CryptoLocker (TROJ_CRILOCK.NS).

Ova pretnja je veoma opasna iz dva razloga. Najpre zato što je ZeuS (ZBOT) malver koji je poznat po tome što krade podatke za prijavljivanje na online bankovne naloge. Napadači ga mogu koristiti za neovlašćene novčane transakcije ili pak, ukradene podatke mogu prodati na crnom tržištu. Drugi razlog je sam CryptoLocker jer on onemogućava korisniku da pristupi važnim fajlovima na računaru.

Stručnjaci Trend Micro koji su analizirali malver kažu da on koristi AES + RSA enkripciju.

RSA je algoritam koji koristi asimetričnu kriptografiju sa dva ključa, jednim koji se koristi za šifrovanje podataka i drugi za dešifrovanje podataka. Jedan ključ je javan i dostupan svima a drugi je privatan i dostupan samo onome ko treba da dešifruje fajlove. AES je algoritam simetričnog ključa (isti ključ se koristi za šifrovanje i dešifrovanje podataka).

Malver koristi AES ključ za šifrovanje fajlova. AES ključ za dešifrovanje je zapisan u fajlovima koje šifruje malver. Ovaj ključ je šifrovan RSA javnim ključem koji je umetnut u malver, što znači da je potreban privatni ključ da ga dešifruje. Na žalost, korisniku je taj privatni ključ nedostupan.

Stručnjaci kažu da CryptoLocker mora da se poveže sa određenim URL-ovima. Ako malver ne uspe u tome, on neće dobiti javni ključ što će ga sprečiti da šifruje fajlove. S obzirom da antivirusi najčešće blokiraju pokušaje malvera da komunicira sa serverom za komandu i kontrolu, malver će biti onemogućen da šifruje fajlove na računaru.

Stručnjaci upozoravaju korisnike računara da budu veoma oprezni kada otvaraju priloge u emailovima. Pouzdano antivirusno rešenje bi takođe bilo od pomoći, kažu stručnjaci.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a