Neke žrtve ransomwarea Bad Rabbit mogu spasiti svoje fajlove baz plaćanja otkupa

Opisi virusa, 30.10.2017, 10:00 AM

Neke žrtve ransomwarea Bad Rabbit mogle bi spasiti svoje zarobljene fajlove zbog grešaka koje su napravili autori malvera. Greške su otkrili istraživači iz Kaspersky Laba koji kažu da u načinu rada Bad Rabbita postoje greške koje za žrtve mogu biti spasonosne.

Najveća greška je to što Bad Rabbit ne briše Shadow Volume kopije. To je tehnologija koju koristi Windows koji pravi snimke fajlova dok su oni u upotrebi.

Bad Rabbit pravi kopiju fajla, šifruje kopiju i briše originalni fajl. To znači da su svi šifrovani fajlovi bili "u upotrebi" i da su napravljena Shadow Volume kopije. Ove nevidljive kopije se čuvaju na disku neko vreme u zavisnosti od raspoloživog slobodnog prostora.

Većina ransomwarea briše ove kopije da bi sprečili softver za oporavak diska da nađe kopije originalnih, šifrovanih fajlova.

Upravo to nisu primenili autori Bad Rabbita. S obzirom da žrtvama niko ne garantuje da će im fajlovi biti vraćeni, dobro je da postoji mogućnost da vrate neke od fajlova na ovaj način.

Druga greška koju su otkrili istraživači iz Kaspersky Laba tiče se lozinki za dešifrovanje.

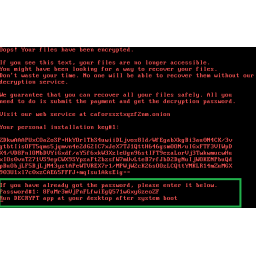

Bad Rabbit šifruje fajlove, šifruje MFT (Master File Table) i zamenjuje MBR (Master Boot Record) svojim ekranom koji žrtva vidi prilikom pokretanja računara.

Na tom ekranu Bad Rabbit prikazuje vrednost ličnog instalacionog ključa koji žrtva mora da unese na Tor sajt kada plati otkup i dobije ključ za dešifrovanje.

Istraživači iz Kaspersky Laba uspeli su da izvuku lozinku koju je generisao malver i tu lozinku su pokušali da unesu kada je sistem posle restartovanja bio zaključan. "Lozinka je funkcionisala i proces pokretanja ja nastavljen", kažu istraživači.

Nažalost, na ovaj način samo se zaobilazi bootloader malvera, i kada se proces pokretanja okonča, žrtva će i dalje imati problem sa šifrovanim fajlovima. Srećom, istraživači su pronašli grešku u kodu dispci.exe: malver ne briše generisanu lozinku iz memorije, što znači da postoji, istina mala, ali ipak šansa da se lozinka izvuče pre nego što se proces dispci.exe prekine.

Problem nastaje ako korisnik restartuje računar. Lozinka se briše iz memorije, a sa tim nestaju i šanse za vraćanje fajlova bez plaćanja otkupa.

Slična greška je proletos otkrivena i u ransomwareau WannaCry, ali je retko korišćena u infekcijama u stvarnom svetu. Ovakvu vrstu grešaka mogu iskoristiti samo istraživači i to u test okruženjima, ali retko u stvarnom svetu.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a