Nova verzija ransomwarea CBT-Locker inficira web sajtove

Opisi virusa, 02.03.2016, 08:30 AM

Poznati kripto-ransomware CBT-Locker, poznat i pod nazivom Critroni, se vratio. Pošto se njegovo širenje značajno smanjilo, on je sada ponovo među korisnicima, a ovoga puta potpisan je ukradenim sertifikatom.

Ali ono što je mnogo zanimljivije je da se pojavila nova verzija malvera i da ona cilja web sajtove.

Najmanje 102 web sajta već je zaraženo ovim malverom, a napadi na sajtove započeli su 12. februara.

Dan posle toga administrator jednog britanskog web sajta bio je neprijatno iznenađen kada je otkrio da se na web sajtu nalazi obaveštenje slično obaveštenjima koja viđaju korisnici računara koji su žrtve infekcija ransomwareima.

To je bio prvi incident, posle koga je nastalo zatišje sve do prošle nedelje kada je zaraženo još stotinak sajtova.

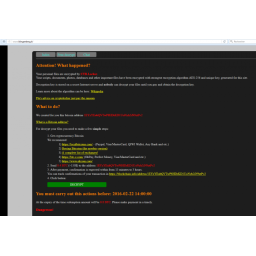

Prilikom infekcije sajta originalni indeks.php ili indeks.html se zamenjuje novim indeks.php. Novi indeks.php se onda koristi za šifrovanje podataka sajta pomoću AES-256 enkripcije da bi zatim bila prikazana nova početna strana sa obaveštenjem o tome šta se dogodilo fajlovima i kako platiti otkup.

To obaveštenje je slično onom koje je prikazivao CBT-Locker korisnicima desktop računara. Tehnički, ovo i nije originalni CBT-Locker, koji je napravljen za Windows desktop okruženja, a ne za Linux web servere.

Malver žrtvama nudi mogućnost da razgovaraju sa kriminalcima, ako žrtve žele da postave neka pitanja ili da zatraže pomoć u vezi plaćanja otkupa, koji iznosi 0,8 bitcoina ako korisnik ne plati u roku od dva dana. Početna suma koju traže kriminalci je 0,4 bitcoina.

Istraživač koji je upozorio da nova verzija malvera CBT-Locker inficira web sajtove, Benkov iz Stormshielda, kaže da je veoma teško da se proceni da li malver koristi neku poznatu ranjivost i da je za sada nejasno kako dolazi do infekcije web sajtova ovim malverom.

S druge strane, urednik sajta Bleeping Computer Lorens Abrams pretpostavlja da napadači ciljaju ranjive WordPress sajtove.

Kao što je to slučaj sa većinom kripto-malvera, jedina mogućnost za povratak fajlova bez saradnje sa kriminalcima je backup.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a