Novi ransomware FileSpider se širi Balkanom, na meti korisnici u Srbiji, BIH i Hrvatskoj

Opisi virusa, 12.12.2017, 10:00 AM

Korisnici interneta u Srbiji, Bosni i Hercegovini i Hrvatskoj ciljevi su novog ransomwarea nazvanog FileSpider koji se širi preko spam emailova koji sadrže maliciozne Word dokumente koji preuzimaju i instaliraju ransomware na računarima žrtava.

Spam emailovi su naslovljeni sa "Potraživanje dugovanja", a sadržaj emaila je na srpkom.

Ovi emailovi sadrže Word dokumente sa malicioznim makroima koji su predstavljeni kao obaveštenje o potraživanjima dugovanja.

Ako korisnik klikne na Enable Editing, ugrađeni makro koji sadrži PowerShell skriptu će preuzeti ransomware i pokrenuti ga. Makro preuzima dva fajla: enc.exe i dec.exe koji će, kada se dešifruju, biti sačuvani u %AppData%Spider folderu.

PowerShell skripta će zatim pokrenuti i enc.exe fajl, koji je enkripter, i dec.exe, koji je dekripter. Sada FileSpider počinje da šifruje fajlove na inficiranim računarima.

Dec.exe je dekripter i GUI za ransomware i on nečujno radi u pozadini dok enc.exe šifruje fajlove.

Enc.exe skenira lokalne diskove i šifruje sve fajlove sa odgovarajućim ekstenzijama sa AES-128 bitnom enkripcijom. AES ključ je zatim šifruje pomoću ugrađenog RSA ključa i zatim će biti sačuvan.

Ransomware ne šifruje fajlove u folderima tmp, Videos, winnt, Application Data, Spider, PrefLogs, Program Files (x86), Program Files, ProgramData, Temp, Recycle, System Volume Information, Boot, Windows.

Svakom šifrovanom fajlu dodaje se ekstenzija .spider.

U svakom folderu u kome ima šifrovanih fajlova, enkripter ostavlja obaveštenje nazvano HOW TO DECRYPT FILES.url, koje kada se na njega klikne otvara video tutorijal na adresi https://vid.me/embedded/CGyDc?autoplay=1&stats=1.

Enkripter ostavlja na radnoj površini fajl nazvan DECRYPTER.url, koji pokreće fajl dec.exe.

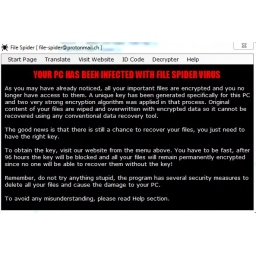

Na kraju, enc.exe će kreirati fajl %UserProfile%AppDataRoamingSpider5p1d3r. Kada dec.exe primeti da je taj fajl kreiran, on će prikazati GUI koji sadrži nekoliko tabova koji omogućavaju prelazak sa engleskog na srpski, prikazuje TOR sajt za plaćanje na http://spiderwjzbmsmu7y.onion, ID žrtve potreban za prijavljivanje na TOR sajt, dekripter i fajl za pomoć. GUI takođe sadrži i kontakt email file-spider@protonmail.ch.

Kada žrtva ode na TOR sajt od nje se traži da se prijavi pomoću pomenutog ID-ja. Kada se prijavi, žrtvi će biti prikazana stranica sa uputstvom kako da plati otkupninu, koja trenutno iznosi 0,00726 Bitcoina, ili oko 123 dolara, da bi joj fajlovi bili vraćeni.

Za sada nema besplatnog rešenja za ovaj ransomware.

Detaljnu analizu ovog malvera možete naći na blogu sdkhere.com.

Da biste se zaštitili od ovog ali i drugih ransomwarea, osim što bi trebalo da koristite pouzdani antivirus, trebalo bi da budete oprezni i ne otvarate priloge u emailovima za koje niste sigurni ko ih je poslao. Čak i ako poznajete pošiljoca, ne otvarajte prilog ako niste dobili potvrdu da je ta osoba zaista poslala takav email. Preuzimajte redovno najnovija ažuriranja za Windows, ali i za programe instalirane na računaru, jer se često dešava da distributeri malvera iskorišćavaju poznate bezbednosne propuste da bi inficirali računare. I na kraju, ne zaboravite na rezervne kopije važnih podataka.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a