Novi trojanac Spymel koristi digitalne serifikate da ga ne bi otkrili antivirusi

Opisi virusa, 13.01.2016, 01:30 AM

Istraživači iz firme Zscaler otkrili su novog trojanca koji se širi preko spam emailova i koristi digitalne sertifikate da bi inficirao računare i da ga ne bi detektovali antivirusni programi.

Trojanac je nazvan Spymel a do računara koje će pokušati da inficira dolazi kao arhivski fajl u emailovima. Ako se preuzme i dekompresuje, on pokreće izvršenje JavaScript fajla koji preuzima i instalira malver.

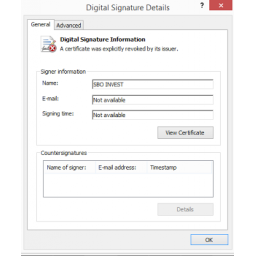

Pošto arhivski fajl ne sadrži malver, antivirusni programi ne detektuju ovaj fajl kao opasan. Sam malver koristi digitalni sertifikat koji je verovatno ukraden a koji je izdao DigitCert kompaniji SBO INVEST.

Prvi talas infekcija trojancem Spymel u Zscaleru su primetili početkom decembra prošle godine. Zscaler je o ovome obavestio DigitCert koji je opozvao sertifikat. Čim se to dogodilo, kriminalci koji stoje iza Spymela u roku od dve nedelje su počeli da koriste drugi sertifikat, takođe izdat kompaniji SBO INVEST. I taj sertifikat je opozvan kada je Zscaler obavestio DigitCert.

Inače, trojanac Spymel je klasičan kradljivac informacija koji inficira računare, identifikuje hardverska i softverska podešavanja, kontaktira komandno-kontrolni (C&C) server, i čeka instrukcije o tome šta treba da ukrade.

Spymel može da pravi screenshotove, snima video o dešavanjima na desktopu, beleži kucanje na tastaturi i da ukradene informacije šalje serveru.

Pored toga, Spymel može da deluje i kao payload downloader, da pokreće druge fajlove na sistemu i da samog sebe deinstalira.

Pored toga što koristi digitalne sertifikate da bi se sakrio od antivirusa, Spymel ima još neke trikove u rukavu. Trojanac naime, ima modul nazvan ProtectMe, koji kada se učita, ima mogućnost da spreči korisnika da završi proces malvera pomoću alata kao što su Process Explorer, Task Manager i Process Hacker.

Istraživači Zscalera kažu da je C&C server malvera negde u Nemačkoj, i da je verovatno reč o rentiranom serveru, čiji se pravi vlasnik verovatno nalazi na nekom drugom mestu.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a