Objavljena nova verzija ransomwarea TeslaCrypt, broj infekcija u porastu

Opisi virusa, 15.12.2015, 08:00 AM

Istraživači kompanije Heimdal Security upozorili su na značajan porast infekcija ransomwareom TeslaCrypt koji je primećen prošle nedelje.

Grupa koja stoji iza TeslaCrypta u početku je bila fokusirana na individualne korisnike, ali u kampanji koju su analizirali istraživači Heimdal Security ciljevi su uglavnom kompanije u SAD, Nemačkoj, Velikoj Britaniji, Francuskoj, Italiji i Španiji, ali i drugim zemljama severne Evrope.

Nova verzija kripto-malvera TeslaCrypt koji je otkriven početkom ove godine širi se preko veoma jake spam kampanje.

TeslaCrypt je trojanac ranosmware koji je inicijalno bio dizajniran za infekcije računara na kojima su instalirane određene igre. Međutim, prethodnih meseci malver je proširio svoje domete.

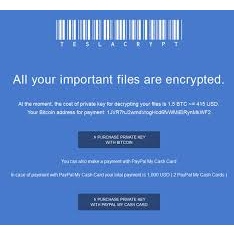

Ako zarazite računar TeslaCrypt ranosmwareom, on će šifrovati sve fajlove koje imate na računaru i zaključati sistem. Zatim će tražiti da platite otkup da bi dešifrovao fajlove, a to će vas koštati između 150 i 1000 dolara, koje napadačima morate isplatiti u bitcoinima, da bi vam oni predali ključ za dešifrovanje.

Šteta koju prouzrokuje ovaj ransomware je veoma realna. Prateći uplate žrtava istraživači su utvrdili da su kriminalci u periodu od februara do aprila ove godine iznudili 76522 dolara od 163 žrtve. Ova suma može delovati beznačajno u poređenju sa milionskom zaradom koju na godišnjem nivou ostvare drugi vidovi sajber kriminala, ili u poređenju sa kripto-ransomwareom CryptoLocker uz pomoć koga su kriminalci zaradili 3 miliona dolara za devet meseci, 2013. i 2014. godine. Međutim, čak i sa osrednjim mogućnostima ranosmwarei mogu da zarade mnogo novca za kriminalce i da pričine ogromnu štetu žrtvama.

TeslaCrypt često koristi exploit alat Angler za širenje. Koristeći sofisticirane tehnike Anglera da bi izbegao detekciju antivirusa, TeslaCrypt može da dostigne visoku stopu infekcije ciljanih računara.

TeslaCrypt ima koristi distribucione kanale Anglera, kao što su inficirani web sajtovi i maliciozne reklame. Ovoga puta sajber kriminalci su odlučili da promene taktiku za širenje malvera.

TeslaCrypt se širi preko spam emailova koji sadrže maliciozne zip fajlove. Unutar ovih fajlova je .js fajl koji kada se otpakuje preuzima TeslaCrypt sa nekoliko kompromitovanih web stranice.

Spam emailovi koji se šalju korisnicima izgledaju kao da dolaze od kompanije koja zahteva da korisnik plati neplaćeni račun.

TeslaCrypt šifruje sve fajlove na računaru, ali inficira i sve fajlove na računarima povezanim u mrežu, koristeći AES-256-CBC algoritam “session_priv” kao ključ.

Brojne su ekstenzije fajlova koje šifruje TeslaCrypt.

Svim šifrovanim fajlovima se menjaju nazivi i dodaje ekstenzija .vvv ili .zzz.

Posle toga, fajlovi Howto_Restore:FILES.BMP, Howto_Restore:FILES.TXT i how_recover + mln.html se kopiraju u sve foldere. Ovi fajlovi sadrže instrukcije kako platiti otkup bitcoinima, tako da žrtve mogu ponovo da pristupe svojim sada šifrovanim podacima.

Detekcija antivirusa u ovoj kampanji je veoma niska. Svega 3 od 55 antivirusa VirusTotala trenutno detektuje ovu verziju TeslaCrypta.

Stručnjaci su isključivi kada je u pitanju plaćanje otkupa, ali je odluka na žrtvama. Nema garancije da će žrtva dobiti ključ za dešifrovanje, a čak i da ga dobije, postoji mogućnost da će fajlovi biti oštećeni zbog greške u sistemu enkripcije.

Postoje i alati za dešifrovanje koje možete naći na internetu, ali sa njima rizikujete da oštetite svoje podatke zauvek. Niko vam ne može garantovati da možete dešifrovati svoje podatke tako da oni budu upotrebljivi.

Da biste sačuvali svoj sistem od ransomwarea kakvi su TeslaCrypt, CryptoWall ili drugi, nemojte važne podatke čuvati na lokalnom disku, već u oblaku ili na eksternom disku koji nije direktno povezan sa lokalnim sistemom. Ne preuzimajte i ne otvarajte .zip fajlove u spam emailovima ili emailovima koji dolaze od nepoznatih. Spam emailove obrištite bez otvaranja jer je spam jedan od omiljenih načina na koji se sajber kriminalci infiltriraju u sistem. Ne klikćite na linkove u spam emailovima jer vas oni mogu odvesti na inficirane domene koji hostuju TeslaCrypt ili drugi kripto-ransomware. Redovno ažurirajte svoj sistem. Koristite pouzdanu antivirusnu zaštitu koji vrši skeniranje u realnom vremenu.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a