Posle curenja koda Conti ransomwarea, istraživači upozoravaju na novi ransomware Putin

Opisi virusa, 26.12.2022, 12:30 PM

Istraživači iz Cyble Research and Intelligence Labs (CRIL) otkrili su četiri nova ransomwarea - Putin Team, ScareCrow, BlueSky i Meow, koji su proizašli iz procurelog izvornog koda Conti ransomwarea.

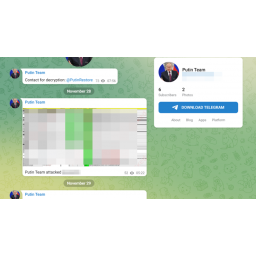

Ransomware Putin je zapravo izmenjen kod Conti ransomwarea. Grupa tvrdi da je ruskog porekla, iako, prema CRIL-u, nema dokaza koji bi to potvrdili. Grupa koristi Telegram za informacije o svojim žrtvama, a do sada je otkrila dve žrtve. Ovaj ransomware koristi ChaCha20 algoritam za šifrovanje fajlova. ChaCha20 je omiljen ransomware grupama zbog brzog procesa šifrovanja. Nakon šifrovanja fajlova, ransomware ih preimenuje dodavanjem ekstenzije .PUTIN. Obaveštenje o otkupnini obično je README.txt fajl koji se može pronaći u svakom folderu i ono sadrži Telegram link, ID žrtve i dalja uputstva za dešifrovanje fajlova.

ScareCrow ransomware funkcioniše slično. Baziran na Conti ransomwareu, on šifruje fajlove i dodaje .CROW kao ekstenziju. Njegovo obaveštenje o otkupnini sadrži tri Telegram naloga preko kojih žrtve mogu da kontaktiraju grupu.

BlueSky ransomware pojavio se u drugoj polovini 2022. i ima mnogo preklapanja sa Conti i Babuk ransomwareom (čiji je izvorni kod procurio 2021. godine), navodi CRIL. Ekstenzija za šifrovane fajlove po kojoj je moguće prepoznati infekciju ovim ransomwareom je .BLUESKY. Grupa koristi onion sajt za komunikaciju sa žrtvama.

Meow ransomvare je najnoviji među navedenim malverima. Ekstenzija koju ovaj ransomware dodaje šifrovanim fajlovima je .MEOW, a obaveštenje o otkupnini sadrži četiri e-mail adrese i dva Telegram naloga za žrtve preko kojih mogu da kontaktiraju sajber kriminalce.

Preporuka CRIL-a je pravljenje rezervnih kopija, izbor opcije automatskog ažuriranja softvera i izbegavanje sumnjivih linkova.

Naslovna fotografija: Cyble

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a