Promenjena taktika za širenje opasnog ransomwarea Locky, pogledajte kako se sada malver širi

Opisi virusa, 26.10.2016, 08:30 AM

Za jedan od trenutno najopasnijih i najraširenijih ransomwarea, ransomware Locky promenjen je način širenja. Distributeri ovog ransomwarea odustali su od WSF fajlova i odlučili su da umesto njih koriste LNK fajlove.

Od kada se Locky pojavio pa sve do nedavno grupa koja stoji iza njega širila je ovu pretnju pomoću exploit alata, Office fajlova sa makroima i ZIP fajlova.

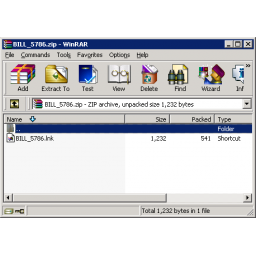

Do sada se Locky najčešće širio preko ZIP fajlova. Kada bi ih korisnici otvorili, naišli bi na različite vrste fajlova i kada bi ih pokrenuli došlo bi do instalacije ransomwarea Locky. U ZIP fajlovima su bili JS fajlovi, HTA fajlovi i WSF fajlovi. Najnoviji trend u distribuciji ransomwarea Locky su spam emailovi koji sadrže ZIP fajl sa LNK fajlom.

"Primetili smo da su autori ransomwarea Locky, verovatno zbog toga što su videli da su neki emailovi blokirani, promenili atačment i sa .wsf fajlova prešli na .lnk fajalove koji sadrže PowerShell komande za preuzimanje i pokretanje Lockyja", kažu istraživači Microsoftovog Centra za zaštitu od malvera.

Prelazak na LNK fajlove se dogodio nedavno i izgleda da je povezan sa detekcijama malvera Nemucod. Nemucod je downloader, posrednik između malicioznog ZIP fajla i infekcije ransomwareom Locky. Oni koji stoje iza Lockyja koriste Nemucod da bi proverili da li su inficirani računari sandbox okruženja i da bi osigurali prisustvo na računarima pre nego što Nemucod preuzme ransomware Locky.

Trend smanjenja detekcije malvera Nemucod potvrđuje da je grupa koja stoji iza ransomwarea Locky promenila taktiku.

LNK je ekstenzija za Windows shortcut. Link fajlovi su se često koristili za distribuciju malvera, tako da Locky nije prvi malver koji koristi ovaj trik.

LNK fajlovi instaliraju malver povezivanjem sa programom koji svi imaju na računaru. U ovom slučaju je to Windows PowerShell koga distributeri malvera često zloupotrebljavaju da bi automatizovali operacije koje su potrebne za instalaciju malvera bez učešća korisnika u tom procesu.

Kako LNK fajlovi mogu imati različite ikone, korisnici mogu lako biti prevareni da dva puta kliknu i pokrenu fajl.

Na ovaj način se širi najnovija verzija ransomwarea, ona koja šifrovanim fajlovima dodaje ekstenziju ODIN.

Nedavno su istraživači kompanije Proofpoint objavili da Locky spam čini 97% svih spam emailova koji sadrže maliciozne atačmente, tako da je za korisnike računara od velikog značaja da prate aktuelne taktike koje grupa koja stoji iza Lockyja koristi za širenje ovog ransomwarea.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a