Ransomware NemucodAES i malver Kovter se zajedno šire preko spam emailova

Opisi virusa, 21.07.2017, 12:30 PM

Dve malvera, NemucodAES i Kovter, zapakovana zajedno u .zip fajl, isporučuju se putem spam emailova. Zajedno, ova dva malvera mogu napraviti poprilične probleme žrtvama.

Bred Dankan, upravnik Internet Storm Center SANS Instituta, kaže da je poslednjih nedelja primetan porast malicioznih spam emailova koji sadrže .zip atačmente saa JavaScript fajlovima koji preuzimaju i instaliraju ransomware NemucodAES i malver Kovter, koji je poznat po prevarama sa klikovima.

Za NemucodAES postoji dekriptor skoro od otkrića ovog malvera.

Kovter je, sa druge strane, poznat kao malver koga je teško detektovati i ukloniti jer je bez fajlova posle infekcije. Osim što učestvuje u prevarama sa klikovima, malver može da krade informacije korisnika, preuzima druge malvere na računar i omogući hakeru pristup inficiranom računaru.

Spam emailove koji sadrže maliciozne .zip fajlove navodno šalje UPS (United Parcel Service), najveća svetska kompanija za dostavu pošiljki. Napade je prva primetila britanska firma My Online Security i to još prošlog meseca, i od tada oni ne posustaju.

Iako većina filtera može lako da otkrije maliciozne spam emailove sa .zip fajlom koji sadrži JavaScript fajlove, neki od ovih spam emailova mogu možda proći filtere. Za NemucodAES postoji dekripter, tako da žrtve mogu dešifrovati svoje fajlove, ali Dankan kaže da on očekuje da će ransomware evoluirati.

Ovo nije prvi slučaj da se Kovter širi u paketu sa ransomwareom. U februaru su istraživači Microsoftovog Centra za zaštitu od malvera primetili malicioznu spam email kampanju u kojoj su korišćeni .lnk fajlovi za širenje ransomwarea Locky i malvera Kovter. Lnk fajl je prečica koja vodi do izvršnog fajla.

U ovoj kampanji, kada se otvori .zip fajl, ekstrahuje se JavaScript fajl.

"Mrežni saobraćaj je tipičan za infekciju jednim od .js fajlova.a. Najpre vidimo HTTP zahteve za NemucodAES JavaScript, praćene zahtevima za različite izvršne fajlove. Zatim vidimo saobraćaj Kovtera posle infekcije. Sam NemucodAES ne generiše nikakav saobraćaj", kažu istraživači.

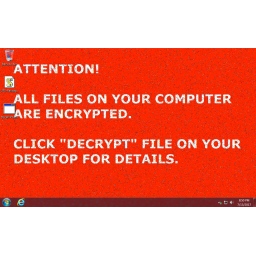

Fajlovi koje šifruje NemucodAES zadržavaju originalne nazive. U direktorijumu “AppDataLocalTemp su instrukcije za dešifrovanje fajlova koje je šifrovao NemucodAES (.hta fajl) i pozadina radne površine Windowsa (.bmp fajl) koja se koristi za poruku ransomwarea. Prema onome što piše u poruci, napadači traže oko 1500 evra u bitcoinima. Malver koristi enkripciju koja je kombinacija RSA-2048 i AES-128 algoritama.

Što se tiče Kovtera, nije jasna njegova svrha u ovom napadu. Istraživači ne misle da se on ovde koristi za prevare sa klikovima, već da je delovanje malvera ograničeno na proveravanje saobraćaja i generisanje komandno-kontrolnog saobraćaja.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a