Šta je novo kod ''bankarskog'' Trojanca Bebloh

Opisi virusa, 25.12.2013, 06:58 AM

''Bankarski'' Trojanac Bebloh nije nepoznata pretnja, za njega se zna godinama koliko je on predmet interesovanja stručnjaka. Bebloh je daleko iza svojih konkurenata, kao što je malver ZeuS, sa svega 6,3% udela u populaciji bankarskih Trojancima u prvoj polovini ove godine. Razlog verovatno leži u činjenici da ni nove verzije malvera nisu donosile ništa novo, sve do nedavno.

Stručnjaci nemačkog proizvođača antivirusa kompanije G Data analizirali su najnoviju verziju Trojanca nakon što je uočeno da malver više ne stagnira. Šta više, u novembru je Bebloh obezbedio sebi mesto među tri vodeća bankarska Trojanca.

To je bio alarm za stručnjake u kompananiji G Data, koji su pokušali da otkriju šta se dešava sa malverom.

Poređenjem nove i stare verzije malvera otkriveno je da su 75% funkcija u dvema verzijama iste, 4,5% funkcija u staroj verziji su uklonjene ili zamenjene a 20,9% su funkcije kojih ima samo u novoj verziji malvera.

Novina u novoj verziji malvera tiče se opstanka malvera na računaru, odnosno pitanja kako malver “preživljava” nakon restartovanja računara.

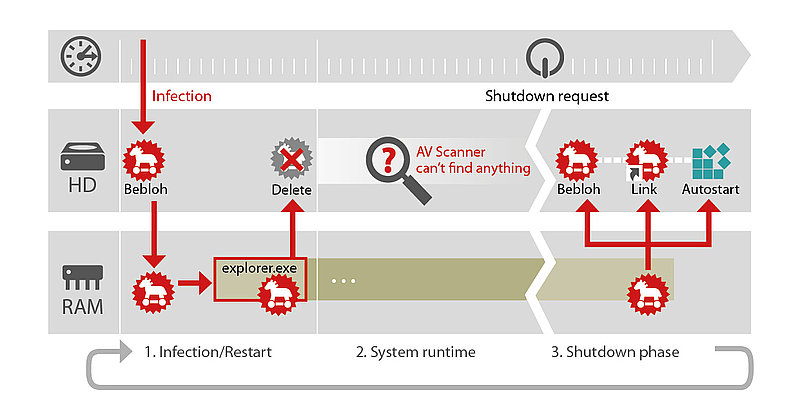

Ubrzo pošto je sistem inficiran malverom, Bebloh se ubacuje u explorer.exe a originalni izvršni fajl koji sadrži Bebloh se briše. U načelu ovo je uobičajena procedura za sakrivanje tačke unosa malvera u sistem. Ono što je zanimljivo je činjenica da se malver ne premešta u drugi folder i nema unosa za automatsko pokretanje. Malver se više ne može naći na hard disku, i konvencionalni antivirusni skeneri čija se detekcija oslanja na signature ne bi mogli da pronađu infekciju skeniranjem hard diska. Dok malver radi sakriven u explorer.exe, čak ni maliciozi proces neće biti otkriven.

Međutim, da bi opstao posle restartovanja sistema Bebloh koristi zanimljiv trik.

Kada Bebloh dobije poruku u nevidljivom prozoru koji generiše explorer.exe da će sistem biti ugašen, on upisuje svoj izvršni kod izvan explorer.exe na hard disk, i generiše se autostart unos koji upućuje na izvršni fajl. Zbog toga praktično nema vidljivih tragova u registry-ju ili na hard disku koji bi ukazali na infekciju.

Igra mačke i miša Trojanca i antivirusa postaje još komplikovanija s obzirom da autostart unos ne ukazuje direktno na izvršni fajl već se oslanja na link (.lnk). Pored toga, naziv fajla koji koristi Bebloh se generiše nasumično svaki put, tako da malver ima različito ime svaki put kada se sistem pokrene.

Poređenje koda nove i stare verzije malvera pokazalo je da se Bebloh nije promenio mnogo kada su u pitanju njegove osnovne funkcije kao bankarskog Trojanca koji još uvek pokušava da krade podatke korisnika. Međutim, promene u kodu koje omogućavaju malveru da izbegne detekciju antivirusa pokazuju da autori malvera nastavljaju da pronalaze nove načine da dođu do plena još tiše i efikasnije.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a