Trojanac za Windows 8 koristi GoogleDocs za komunikaciju sa komandnim serverom

Opisi virusa, 20.11.2012, 05:16 AM

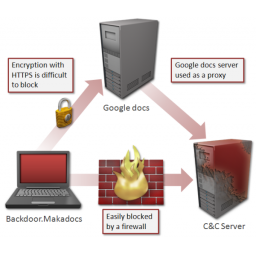

Stručnjaci Symantec-a otkrili su malver koji koristi Google Docs, koji je sada deo Google Drive servisa, kao proxy server za komunikaciju sa svojim C&C serverom za komandu i kontrolu umesto da se direktno povezuje sa C&C serverom i to sa ciljem da prikrije saobraćaj tokom komunikacije sa napadačima.

Malver koji je nova verzija Trojanca iz Backdoor.Makadocs familije koristi „Viewer“ funkciju kao proksi za prijem instrukcija sa stvarnog servera za komandu i kontrolu. Google Drive Viewer omogućava prikazivanje različitih tipova fajlova sa URL adresa u Google Docs.

Istraživači pretpostavljaju da autor malvera koristi ovaj pristup kako bi otežao zaštitnim softverskim proizvodima na nivou mreže da otkriju maliciozan saobraćaj, s obzirom da Google Drive koristi HTTPS.

„Korišćenje bilo kog Google-ovog proizvoda za spovođenje ove vrste aktivnosti je kršenje politike naših proizvoda,“ kažu iz Google-a, najavljujući da će preduzeti konkretne korake u slučaju da istraga pokaže da je reč o zloupotrebi Google Drive servisa.

Backdoor.Makadocs se distribuira pomoću RTF (Rich Text Format) ili Microsoft Word dokumenata, ali ne koristi nijednu ranjivost za instalaciju svojih komponenti. On pokušava da izazove pažnju korisnika naslovom i sadržajem dokumenta i natera ga da klikne i otvori fajl.

Kao i drugi backdoor programi, i ovaj može izvršavati komande koje dobije od C&C servera i može da krade informacije sa zaraženih računara.

Zanimljivo je da verzija malvera koju su analizirali stručnjaci Symantec-a u sadrži kod čiji je zadatak da otkrije da li je operativni sistem na napadnutom računaru Winndows Server 2012 ili Windows 8.

Malver ne koristi nijednu funkciju koja ekskluzivno odlikuje Windows 8, ali prisustvo ovog koda navodi na zaključak da je analizirana verzija malvera relativno nova.

Symantec je trenutni nivo distribucije Trojanca ocenio kao „veoma nizak“. Meta malvera su za sada uglavnom korisnici u Brazilu.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a