ClickFix napadi: kada žrtva pomaže napadaču

Tekstovi o zaštiti, 14.05.2026, 12:00 PM

Savremeni sajber napadi sve manje zavise od sofisticiranih exploita i zero-day ranjivosti, a sve više od nečeg mnogo jednostavnijeg — ljudskih grešaka.

Jedan od najboljih primera tog trenda su ClickFix kampanje, koje poslednjih meseci beleže nagli rast. Za razliku od klasičnih phishing napada, gde žrtva otvara zaraženi fajl ili klikće na maliciozni link, ClickFix funkcioniše drugačije: žrtve aktivno učestvuju u kompromitovanju sopstvenih sistema prateći uputstva napadača.

Napadi se uglavnom oslanjaju na lažne sistemske greške, CAPTCHA provere, bezbednosna upozorenja i tutorijale koji korisnicima predstavljaju niz koraka za navodno rešavanje problema.

Žrtve veruju da potvrđuju identitet, rešavaju problem sa pregledačem, vraćaju pristup servisu ili popravljaju sistemsku grešku. Ali zapravo one napadačima same predaju kontrolu nad uređajem.

ClickFix stranice često imitiraju poznate servise i kompanije poput Microsofta, Googlea, Cloudflare-a ili GitHub-a kako bi delovale legitimno. Korisnicima se zatim prikazuju instrukcije koje izgledaju tehnički i bezazleno — na primer da otvore Windows Run dijalog, PowerShell ili Terminal i nalepe određenu komandu.

Te komande su obično zamaskirane tehnikama poput Base64 enkodiranja, PowerShell download cradle ili zloupotreba LOLBin-a, odnosno korišćenja legitimnih alata koji već postoje na sistemu.

Kada korisnik pokrene komandu, uređaj može biti zaražen različitim tipovima malvera, uključujući infostealer malvere, trojance za daljinski pristup, programe za učitavanje ransomware-a, kao i malvere za krađu kripto novčanika.

Istraživači upozoravaju da ClickFix postaje popularan među napadačima jer uspešno zaobilazi mnoge tradicionalne bezbednosne mehanizme. Korisnik sam pokreće komandu, odobrava dozvole i ignoriše upozorenja jer veruje da rešava problem.

U pojedinim kampanjama napadači čak ubeđuju korisnike da privremeno isključe antivirus ili druge zaštitne mehanizme kako bi navodno rešenje funkcionisalo.

Iako su Windows korisnici najčešća meta, istraživači upozoravaju da se ClickFix kampanje sve češće prilagođavaju i macOS i Linux sistemima.

Posebno su ugroženi korisnici koji često preuzimaju softver, koriste cloud servise, kripto novčanike ili traže tehnička rešenja preko interneta. Meta mogu biti i napredni korisnici i programeri, upravo zato što su navikli da koriste Terminal i izvršavaju sistemske komande.

Stručnjaci upozoravaju da tradicionalne obuke o phishing-u više nisu dovoljne za ovakve napade, jer ClickFix ne koristi klasične indikatore kompromitacije poput sumnjivih priloga ili loše napisanih mejlova.

Izdvojeno

ClickFix napadi: kada žrtva pomaže napadaču

Savremeni sajber napadi sve manje zavise od sofisticiranih exploita i zero-day ranjivosti, a sve više od nečeg mnogo jednostavnijeg — ljudskih... Dalje

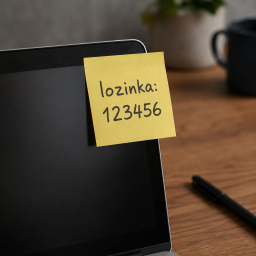

Svetski dan lozinki 2026: trećina korisnika i dalje zapisuje lozinke, svaki peti koristi istu lozinku za više naloga

Svetski dan lozinki ponovo nas podseća na jedno jednostavno pitanje: koliko zapravo razmišljamo o svojim lozinkama? Da li koristite istu lozinku za ... Dalje

Netflix prevare su opasnije nego što mislite: krađa naloga je samo početak

Sajber kriminalci aktivno ciljaju korisnike Netflix-a putem fišing poruka koje ih navode na lažne veb-sajtove kako bi ukrali korisnička imena i loz... Dalje

Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-... Dalje

Novi detalji o Predatoru: kako špijunski softver ostaje nevidljiv korisnicima iPhonea

Istraživači kompanije Kaspersky detaljno su proučili način rada špijunskog softvera Predator, koji razvija kompanija Intellexa sa Kipra. Umesto f... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a