Sprečite infekciju svog sajta

Tekstovi o zaštiti, 22.11.2009, 02:55 AM

Uvod: Cyber-kriminal - trendovi i razvoj

Poslednjih godina internet je postao mesto prepuno opasnosti. U početku stvoren da se prilagodi relativno malom broju korisnika, internet je daleko nadmašio predviđanja svojih tvoraca. Trenutno je u svetu 1,5 milijardi korisnika interneta a ovaj broj neprestano raste kako tehnologija postaje sve dostupnija.

Kriminalci su takođe uočili ovaj trend i ubrzo shvatili da bavljenje kriminalom preko interneta - sada uopšteno označen kao cyber-kriminal - ima određene prednosti.

Prvo, cyber-kriminal nosi male rizike; budući da prelazi geopolitičke granice, za pravosudne organe je veomateško da uhvate počinioce ovakvih krivičnih dela. Osim toga, troškovi prekograničnog vođenja istrage i sudskog gonjenja mogu biti visoki, te se tako isti preduzimaju jedino u većim slučajevima. Drugo, bavljenje cyber-kriminalom je lako: opsežna dokumentacija o hakovanju i pisanju virusa dostupna je svima na internetu, što znači da bavljenje ovom vrstom kriminala ne zahteva neka posebna znanja ili veštine. Postojedva vodeća faktora koja su dovela do toga cyber-kriminal preraste u multimilijardersku industriju, koja funkcioniše kao svojevrsni eko-sistem - samoodržanjem.

I kompanije koje se bave izradom sigurnosnog softvera i pojedinci koji razvijaju ovakav softver kontinuirano vode bitku sa cyber-kriminalcima; njihov cilj je zaštitainternet korisnika, a takođe i razvijanje bezbednog softver.

Naravno, cyber-kriminalci neprestano menjaju svoje taktike u nastojanju da se izbore sa ovim protivmerama, a to za rezultat ima dva aktuelna značajna trenda.

Kao prvo, razvijanje štetnog softvera korišćenjem ranjivosti "nultog dana" (zero-day). Ranjivosti "nultog dana" su ranjivosti za koje zakrpa još uvek nije dostupna, i koje se mogu iskoristiti za infekciju čak i potpuno update-ovanog kompjuterskog sistema bez namenskog bezbedonosnog rešenja. Ranjivosti "nultog dana" su dragocena “roba” zbog svog potencijalno opasnog učinka, čija vrednost dostiže desetine hiljada dolara na crnom tržištu.

Drugo, uočava se pik u onim vrstama štetnog softvera koji je kreiran u cilju krađe poverljivih podataka koji kasnije mogu biti prodati na crnom tržištu. Takvi podaci uključuju brojeve kreditnih kartica, podatke bankovnih računa, šifre za web sajtove kao što su eBay ili PayPal ili čak i šifre za online igre kao što su World of Warcraft.

Jedan od očiglednih razloga ovakvog širenja cyber-kriminala je isplatljivost; isplatljivost će uvek biti motiv razvoja novih cyber-kriminalnih tehnologija.

Kao dodatak skorašnjim kretanjima u oblasti cyber-kriminala, još jedan uočljiv trend je distribucija štetnog softvera putem World Wide Web-a. Nakon uzbune prouzrokovane email crvom Melissa u prvim godinama tekuće decenije, mnoge kompanije koje se bave kompjuterskom bezbednošću usmerile su napore na iznalaženje rešenja koja bi stopirala štetne atačmente. Ponekad je to išlo toliko daleko da se uklanjaju svi izvršni atačmenti iz poruka.

Poslednjih godina, međutim, web sajtovi su postali glavno distributivno mesto za štetni softver. Štetni programi se hostuju na web sajtovima; korisnici ili bivaju prevareni tako što sami (ručno) pokreću ove programe ili se iskorišćavaju obično tako što se štetni softver pokrene automatski na kompjuteru posetioca.

Statistike

Duže od tri godine, Kaspersky Lab vrši monitoring između 100.000 i 300,000 inače “čistih” web sajtova u pokušaju da identifikujemo kada oni postaju distributivne tačke za štetan softver. Broj posmatranih sajtova tokom vremena je rastao uporedo sa porastom broja registrovanih domena.

Tabela iznad pokazuje najveće zabeležene procente zaraženosti za sajtove nad kojima je vršen monitoring tokom više godina. Uočljiv je brz porast sa otprilike jednog inficiranog web sajta na svakih 20000 ili približno toliko sajtova u 2006. godini do trenutnog maksimuma od jednog zaraženog sajta na svakih 150 početkom 2009. godine. Procenat zaraženih sajtova varira oko ovog broja. Ovo može značiti da je tačka zasićenja dostignuta, a to znači da su svi sajtovi koji su mogli biti zaraženi zaista i zaraženi. Međutim, broj raste i opada sa pojavom novih ranjivosti i alatki koje omogućavaju napadačima preuzimanje novih hostova.

Sledeće dve tabele pokazuju štetan softver otkriven uglavnom na web sajtovima tokom 2008. i 2009. godine.

Top 10 infekcija - 2008

Top 10 infekcija - 2009

Tokom 2008. godine, u većini slučajeva je otkriven Trojan-Clicker.JS.Agent.h j, a u stopu ga prati Trojan-Downloader.JS.Iframe.oj.

![]()

Primer inficiranja stranice Trojancem Trojan-Clicker.JS.Agent.h

![]()

![]()

dekodirani kod Trojanca Trojan-Clicker.JS.Agent.h

Trojan-Clicker.JS.Agent.h je tipičan primer kako je izgledalo ubacivanje štetnog softvera na većinu sajtova tokom 2008. godine i kako još uvek izgleda 2009. godine. Dodat je mali deo JavaScript koda, koji je obično zamaskiran kako bi se onemogućila analiza. U kodu prikazanom iznad, maskiranje se samo sastoji od ASCII znakova što dovodi do toga da štetan kod bude pretvoren u hex kod. Kada se dekodira, kod je obično iframe koji vodi ka zloupotrebljenom hostingu nekog web sajta. IP adresa će se često menjati, a ovakvi štetni kodovi ima mnogo implementacionih tačaka. Početna strana na štetnom web sajtu obično hostuje one programe koji iskorišćavaju ranjivosti Iinternet Explorer-a, Firefox-a i Opere. Trojan-Downloader.JS.Iframe.oj, koji je drugi najčešći deo štetnog softvera, funkcioniše na veoma sličan način.

Postoje dva zanimljiva slučaja iz 2009. godine, od kojih je prvi Net-Worm.JS.Aspxor.a. Iako je ovaj štetan program otkriven jula 2008. godine, tek 2009. godine je postao daleko rašireniji. Uspeh duguje softveru koji pronalazi "SQL-injections" ranjivosti kod web sajtova, koje se zatim iskoriste za ubacivanje štetnih iframe-ova.

Još jedan zanimljiv slučaj je “Gumblar”, imenovan nakon što je kineski domen bio korišćen kao tačka eksploatacije. Gumblar-ov kod, vidljiv u zamračenom JavaScriptu koji je dodat sajtu, je jasan znak da je sajt kompromitovan.

![]()

Typical Gumblar injection in a website

Kada se dekodira, štetni Gumblar kod izgleda ovako:

"Gumblar.cn" domen je skinut, ali na nesreću, loši momci su se prebacili na nove domene koji su bili korišćeni za vođenje novih napada.

Metode infekcije i distibucije

Trenutno postoje tri glavna načina na koji web sajtovi mogu biti zaraženi štetnim softverom.

Prva popularna metoda je korišćenje ranjivosti samog sajta, na primer "SQL-injections" propustima, koje omogućavaju neovlašćeno upisivanje štetnog koda u SQL bazu podataka. Alatke za napad kao što je ASPXor ilustruje ovaj metod: one mogu biti korišćene za masovno skeniranje i ubacivanje štetnog softvera na hiljade IP adresa u kratkom vremenu. Ovakvi napadi se često mogu videti na pristupnim logovima web servera.

Druga metoda obuhvata inficiranje kompjutera webmastera štetnim softverom koji nadgleda stvaranje i upload HTML fajlova i zatim ubacuje štetan kod u ove fajlove.

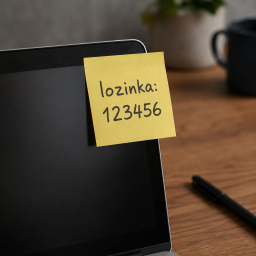

Najzad, poslednja ustaljena metoda je infekcija Trojancem (npr. Trojan-Ransom.Win32.Agent.ey) koji krade šifre, i to webmasteru ili nekom ko ima pristup hosting nalogu. Obično će Trojanac koji krade šifre kontaktirati hakerov server preko HTTP protokola i poslati šifre od FTP naloga koje Trojanac pronađe u poznatim FTP programima kao što su FileZilla ili CuteFtp. Deo Trojanca ponkad beleži i pristupne podatke za nalog od SQL baze podataka. Kasnije, Trojanac se loguje na sve pronađene FTP naloge, uzima indeks stranicu, dodaje Trojanski kod i onda ponovo postavlja (re-upload) stranicu.

Zbog toga što su poslednjim metodom podaci za pristup hostingu kompromitovani, prilično je uobičajeno da web sajtovi bivaju zaraženi, da webmasteri primete infekciju (ili ih o tome obaveste posetioci sajta) i očiste sajt, a da već narednog dana sajt bude ponovo inficiran.

![]()

Primer sajta koji je inficiran, očišćen, a zatim ponovo inficiran

Još jedna uobičajena situacija je da različite cyber-kriminalne grupe istovremeno iskoriste istu ranjivost ili login podatke hosting naloga. Tada počinje bitka zasebno sa svakom grupom koja pokušava da zarazi sajt svojim štetnim softverom. Ovakav primer je dat na slici ispod:

Dana 11.06.2009. sajt koji je bio nadgledan bio je čist; na dan 05.07.2009. sajt je inficiran saTrojan-Clicker.JS.Agent.gk. Kasnije, 15.07.2009. novi deo štetnog programa,Trojan-Downloader.JS.Iframe.bin, ubačen je na web sajt. Deset dana kasnije, štetan softver je opet zamenjen. Ovo je relativno uobičajeno i mnogi sajtovi ustvari sadrže brojne delove štetnog softvera, dodate jedan za drugim, koji su postavljeni OD strane različitih cyber-kriminalnih grupa.

Sledi lista aktivnosti koje bi trebalo preduzeti kad god se otkrije da je sajt zaražen:

-

Upozorite na problem svakog ko ima pristupne podatke hostingu vašeg sajta; skenirajte njihove operativne sisteme nekim update-ovanim Internet security alatom; uklonite svaki štetan program koji pri tom bude otkriven

-

Zamenite hosting šifre novim i jačim šiframa. Jake šifre sadrže slova, brojeve i znake koji nisu alfanumerički kako biste otežali da šifre budu otkrivene pogađanjem

-

Zamenite sve kompromitovane fajlove čistim kopijama

-

Pronađite svaki backup koji može sadržati inficirane fajlove i očistite ih.

Naše iskustvo govori da se vrlo često događa da zaraženi sajtovi bivaju ponovo zaraženi nakon što se prethodno očiste. Ipak to se uglavnom dešava samo jednom: webmasteri se odlučuju za sprovođenje temeljnije istrage tek onda kada se infekcija desi po drugi put.

Evolucija: korak ka legitimnim sajtovima

Pre par godina, kada se web počeo široko koristiti kao mesto za razvoj i širenje štetnog softvera, cyber-kriminalci su se pretežno oslanjali na tzv. 'bullet-proof' hosting (servisi koji nisu restriktivni i koji korisnicima dozvoljavaju upload i distribuciju raznih vrsta materijala, idući na ruku spamerima i pružajući usluge online kockanja i pornografije) ili hosting plaćen ukradenim kreditnim karticama. Uočavajući ovaj trend, industrija zaštitnog softvera je koncentrisala svoje napore na komunikaciju sa tehničkom podrškom ključnih hosting servisa, što je omogućilo uklanjanje nekih od najvećih "infekcija" hostinga kao što je US hosting provajder McColo i estonska kompanija EstDomains. U isto vreme, još uvek postoje slučajevi da je štetan softver hostovan na očigledno štetnim sajtovima u Kini na primer, gde je uklanjanje istih još uvek teško, a možda jedna od najznačajnijih promena je da je štetan softver sada hostovan na inače čistim i respektabilnim domenima.

Akcija i reakcija

Kao što je iznad spomenuto, prilagodljivost je jedan od najvažnijih aspekata konstantne bitke koja vode cyber-kriminalci i kompanije koje proizvode zaštitni softver. Obe strane stalno menjaju svoje taktike i razvijaju nove tehnologije u nastojanju da pariraju najnovijim protivničkim potezima.

Moderni browseri, kao što su Firefox 3.5, Chrome 2.0 i Internet Explorer 8.0, sadrže ugrađenu zaštitu od štetnog softvera u vidu URL filtera. To je stvoreno sa namerom da se korisnici zaštite od štetnih sajtova koji ili koriste poznate ili nepoznate ranjivosti, ili koriste socijalni inženjering.

Na primer, i Firefox i Chrome koriste Google Safe Browsing API, besplatno URL filtriranje Google-a. U trenutku pisanja ovog teksta, Google Safe Browsing API malware lista sadržala je 300000 unosa sajtova za koje se zna da su štetni i više od 20000 unosa phishing sajtova.

Google Safe Browsing API koristi neinvanzivan pristup URL filtriranju. Umesto slanja svakog URL-a na verifikaciju ka 'third party', kao što je to slučaj saIE8 Phishing Filterom, URL-ovi se čekiraju prema kontrolnoj MD5 listi. Da bi ovo bilo delotvorno, lista mora biti update-ovana periodično, a preporuka je da se ona update-uje svakih 30 minuta. Naravno, ovaj metod ima i svoje nedostatke - broj štetnih sajtova je veći od broja onih koji su na MD5 listi. Međutim, nastojeći da veličina liste bude praktična, a time i korisna (trenutno je reda veličine oko 12MB) ona uključuje verovatno samo one sajtove na koje se najčešće nailazi. To znači da čak i korišćenjem aplikacija koje u sebi sadrže ovakve tehnologije, kompjuter i dalje može biti zaražen štetnim softverom smeštenim na sajtovima koji su izvan MD5 liste.

Kako god, primena safe browsing tehnologija (tehnologije sigurnog pretraživanja) pokazuje da su oni koji se bave razvojem browsera uočili trend širenja štetnog softvera putem sajtova, i preduzimaju korake da se tome suprotstave. U stvari, ugrađena sigurnosna zaštita u web browserima izvesno postaje standard.

Zaključak

Tokom poslednje tri godine, broj benignih web sajtova koji su zaraženi štetnim softverom beleži alarmantan porast. Danas je na internetu preko sto puta veći broj zaraženih sajtova nego pre tri godine. Visokoprofilni web sajtovi sa velikim saobraćajem su vredna “roba” za cyber-kriminalce, pa će, shodno tome, broj potencijalnih žrtava koje mogu biti zaražene putem ovakvihsajtova, biti veći nego obično.

Evo nekoliko jednostavnih saveta o bezbednosti za webmastere:

-

Koristite jake šifre za hosting naloge

-

Koristite SCP/SSH/SFTP umesto FTP za upload fajlova jer ovo onemogućava da šifre budu poslate u tekstualnom obliku putem interneta

-

Instalirajte antivirusnu zaštitu

-

Čuvajte nekoliko pojedinačnih backup-ova koji se mogu brzo upotrebiti kako bi web sajt mogli vratiti u stanje pre nego je bio kompromitovan.

Postoji nekoliko faktora koji povećavaju rizik da korisnici interneta budu uhvaćeni u zamku sajtova sa štetnim kodom. Ovo uključuje piratski softver, neinstaliranje zaštitnih zakrpa, neinstaliranje nekog zaštitnog softvera, i generalno, manjak svesti/znanja o pretnjama na internetu.

Piratski softver igra važnu ulogu u infekciji kompjutera. Piratske kopije Microsoft Windows-a ne mogu se uvek automatski update-ovati u smislu preuzimanja najnovijih zaštitnih zakrpa, što znači da su široko otvoreni za novootkrivene ranjivosti koje mogu biti iskorišćene.

Dodatno, starije verzije Internet Explorer-a (koji je još uvek najkorišćeniji browser) imaju bezbrojne ranjivosti koje mogu biti iskorišćene. Po pravilu, svaki štetan web sajt će moći da iskoristi Internet Explorer 6.0 bez zakrpa. Zbog toga, veoma je važno da se ne koristi stara verzija Internet Explorera.

Još jedan faktor rizika je neinstaliranje zaštitnog softvera. Čak i ako je sistem update-ovan, on može biti zaražen preko nulte ranjivosti (0-day, ranjivost nultog dana) u okviru 'third party' softvera. Programi za zaštitu se update-uju daleko brže nego što se prave zakrpe za softver, i obezbeđuju mnogo potrebniji nivo zaštite.

Dok su zakrpe važne zbog toga što pomažu u očuvanju bezbednosti računara, i ljudski faktor takođe igra značajnu ulogu. Na primer, korisnik može pokušati da gleda smešne video klipove koje je on/ona download-ovao/la sa interneta, a za koje se ispostavi da su zapravo štetan program. Neki sajtovi pokušavaju da na ovaj način prevare korisnike koristeći njihove greške kako bi zarazili sistem. Ovaj primer pokazuje zašto korisnici moraju biti svesni pretnji na internetu, a naročito onih udruženih sa Web 2.0 društvenim mrežama, koje u poslednje vreme beleže porast interesovanja kod cyber-kriminalaca, sve češće predstavljajući njhovu metu.

Sledi nekoliko saveta kako se zaštititi od takvih napada:

-

Ne preuzimajte (download) piratski softver

-

Update-ujte svoj softver redovno, uključujući i operativni sistem, web browser-e, PDF čitače, muzičke plejere itd.

-

Instalirajte i koristite zaštitne softvere kao što je Kaspersky Internet Security 2010

-

Pratite redovno sajtove koji se bave kompjuterskom bezbednošću kao što su www.informacija.rs i www.viruslist.com, gde se možete informisati o najnovijim opasnostima na internetu i o načinima kako da se zaštitite od njih.

Konačno, upamtite, prevencija je uvek bolja od lečenja, i stoga, preduzmite odgovarajuće korake kako biste zaštitili svoj kompjuterski sistem.

Članak preuzet sa www.viruslist.com

Izdvojeno

Pinterest preplavljen lažnim rasprodajama i prevarama

Onlajn prevare povezane sa lažnim prodajama i ekstremnim popustima godinama su uglavnom bile vezane za platforme poput Facebooka, Instagrama i TikTok... Dalje

ClickFix napadi: kada žrtva pomaže napadaču

Savremeni sajber napadi sve manje zavise od sofisticiranih exploita i zero-day ranjivosti, a sve više od nečeg mnogo jednostavnijeg — ljudskih... Dalje

Svetski dan lozinki 2026: trećina korisnika i dalje zapisuje lozinke, svaki peti koristi istu lozinku za više naloga

Svetski dan lozinki ponovo nas podseća na jedno jednostavno pitanje: koliko zapravo razmišljamo o svojim lozinkama? Da li koristite istu lozinku za ... Dalje

Netflix prevare su opasnije nego što mislite: krađa naloga je samo početak

Sajber kriminalci aktivno ciljaju korisnike Netflix-a putem fišing poruka koje ih navode na lažne veb-sajtove kako bi ukrali korisnička imena i loz... Dalje

Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a