Štetni programi (Maliciozni programi)

Tekstovi o zaštiti, 15.10.2009, 02:40 AM

Štetni programi se mogu svrstati u sledeće grupe: crvi (worms), virusi, Trojanci, hakerske alatke i drugi. Svi oni su stvoreni sa ciljem oštećenja inficiranog kompjutera ili drugih umreženih uređaja.

Mrežni crvi

Ova kategorija obuhvata programe koji se šire putem LANa ili interneta sa ciljem:

-

Ulaska u udaljeni kompjuter

-

Umnožavanja u „zaraženom“ kompjuteru

-

Daljeg širenja u druge kompjutere

Crvi koriste različite mrežne servise za širenje:email, brze poruke (instant messaging),fajl-šering (P2P), IRC kanale, LAN, WAN itd.

Većina postojećih crva se šire kao fajlovi u različitim oblicima - kao email atačmenti, u ICQ ili IRC porukama, u linkovima ka fajlovima smeštenim na zaraženim sajtovima ili FTP serverima, fajlovima dostupnim preko P2P mreža itd.

Postoji i mali broj tzv. paket-crva; ovakvi crvi se šire kao mrežni paketi ili direktno ulaze u RAM kompjutera gde se nalazi kod koji ih pokreće.

Crvi koriste različite metode za ulazak u računar a kasnije i ka izvršnom kodu, uključujući:

-

Društveni inžinjering; e-mejlovikoji ohrabruju korisnike kojma su upućenida otvore atačment

-

Loše konfigurisane mreže; mreže kojeostavljaju uređaj otvorenim za pristup od spolja

-

Ranjivost operativnih sistema i aplikacija

Danas su štetočinski programi često mešovite tvorevine: crvi sada često uključuju funkcije Trojanaca ili su u stanju da zaraze exe fajlove na inficiranoj mašini. Oni nisu više samo „čisti“ crvi, već mešavina pretnji (opasnosti).

Klasični virusi

Ova grupa štetočinskih programa pokriva programe koji šire vlastite kopije kroz kompjuter u nastojanju da:

-

Pokrenu i/ili izvrše taj kod jednom kad korisnik izvrši određenu akciju

-

Prodre u druge resurse unutar inficiranog kompjutera

Za razliku od crva, virusi ne koriste mrežne resurse za ulaz u druge uređaje. Kopije virusa mogu da uđu u druge kompjutere samo ako je zaraženi fajl dostupan korisniku i ako je kod pokrenut od strane korisnika na zaraženom kompjuteru. To se može dogoditi na sledeće načine:

-

Virus zarazi fajlove na mreznim resursima kojima drugi korisnici imaju pristup

-

Virus zarazi prenosiv skladišni medij koji se onda spoji sa „čistim“ kompjuterom

-

Korisnik prikači infektivni fajl na email i pošalje ga „zdravom“ primaocu

-

Virusi su ponekad nošeni od crva kao dodatni „korisni“ teret

Trojanski programi

To je grupa koja uključuje široki spektar štetnih programa koji izvode akcije bez korisnikovog znanja ili saglasnosti: sakupljanje podataka i njihovo slanje sajber kriminalcima, uništavanje ili menjanje podatka sa ciljem pravljenja štete prouzrokujućiloše funkcionisanje kompjutera, ili korišćenja kapaciteta uređaja sa lošom pa i kriminalnom svrhom, kao što je slanje spamova.

Neki Trojanci oštećuju udaljeni kompjuter ili mreže bez znanja zaraženog kompjutera; to su Trojanci koji koriste inficirani kompjuter za učešće u DoS napadu na signiran (označen) sajt.

Hakerske alatke i drugi štetočinski programi

Ova raznovrsna grupa uključuje:

-

Alatke kao što su izrađivači (constructors) koji mogu biti korišćeni za stvaranje virusa, crva, Trojanaca

-

Programske biblioteke posebno razvijene za stvaranje štetnog softvera

-

Hakerske alatke koje vrše enkripciju inficiranih fajlova kako bi ih sakrili od antivirusnog programa

-

„Šaljivi“ programi koje ometaju normalno funkcionisanje kompjutera

-

Programi koji promišljeno pogrešno informišu korisnike o njihovim akcijama u sistemu

-

Drugi programi koji su signifikovani da direktno ili indirektno oštete lokalnu ili umrežene uređaje

Preuzeto sa: http://www.viruslist.com/en/viruses/encyclopedia

Izdvojeno

Pinterest preplavljen lažnim rasprodajama i prevarama

Onlajn prevare povezane sa lažnim prodajama i ekstremnim popustima godinama su uglavnom bile vezane za platforme poput Facebooka, Instagrama i TikTok... Dalje

ClickFix napadi: kada žrtva pomaže napadaču

Savremeni sajber napadi sve manje zavise od sofisticiranih exploita i zero-day ranjivosti, a sve više od nečeg mnogo jednostavnijeg — ljudskih... Dalje

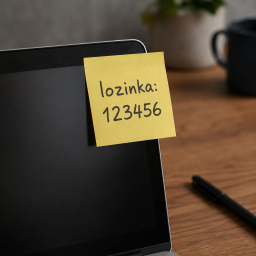

Svetski dan lozinki 2026: trećina korisnika i dalje zapisuje lozinke, svaki peti koristi istu lozinku za više naloga

Svetski dan lozinki ponovo nas podseća na jedno jednostavno pitanje: koliko zapravo razmišljamo o svojim lozinkama? Da li koristite istu lozinku za ... Dalje

Netflix prevare su opasnije nego što mislite: krađa naloga je samo početak

Sajber kriminalci aktivno ciljaju korisnike Netflix-a putem fišing poruka koje ih navode na lažne veb-sajtove kako bi ukrali korisnička imena i loz... Dalje

Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a