Android Banker traži administratorske privilegije, ne priznaje ''ne'' kao odgovor

Mobilni telefoni, 09.05.2016, 01:30 AM

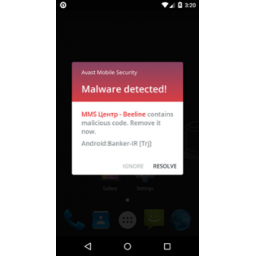

Stručnjaci kompanije Avast otkrili su novi malver koji uporno i bez prestanka traži od korisnika Android uređaja da mu da administratorske dozvole sve dok korisnik ne popusti i udovolji ovom zahtevu. Reč je o malveru koji je nazvan Android:Banker-IR [Trjg].

Da bi inficirao Android uređaje, autor malvera se oslanja na društveni inženjering, jer potencijalnu žrtvu treba nekako naterati da preuzme i instalira aplikaciju koja je inficirana ovim trojancem.

Kada se instalira aplikacija aplikacija dodaje ikone na početni ekran i to pod imenom AVITO-MMS, KupiVip i MMS Центр. Ako korisnik pokrene neku od ovih aplikacija, trojanac neprestano prikazuje iskačući prozor na ekranu sa zahtevom upućenim korisniku da novoj aplikaciji odobri administratorske privilegije.

Čim korisnik skloni ovaj zahtev sa ekrana, pojavljuje se novi, i tako unedogled. Korisnik može da odobri administratorske privilegije i tako oslobodi ekran ali je zapravo jedino dobro rešenje da restartuje uređaj, vrati ga na fabrička podešavanja i tako ukloni Android Banker sa uređaja. Ako se to dešava na Androidu koji ima Marshmallow, moguće je ukloniti aplikaciju uprkos tome što se prozor sa zahtevom pojavljuje sve vreme, i to tako što se ode u podešavanja koja su dostupna na traci na vrhu ekrana.

Ako korisnik odobri administatorske privilegije, trojanac prikazuje još jedan iskačući prozor u kome traži od korisnika da postavi aplikacije AVITO-MMS, KupiVip i MMS Центр kao podrazumevane SMS aplikacije. Ako korisnik odobri ovo, trojanac se povezuje sa svojim komando-kontrolnim serverom i počinje da prikuplja informacije o inficiranom uređaju. Ove informacije uključuju informacije o verziji Androida, tehničkim karakteristikama telefona, mrežnim podešavanjima, zatim broj telefona, serijski broj SIM kartice, ali i informacije o samom trojancu, broj verzije malvera i druge.

Android Banker će zatim pokušati da od korisnika dobije broj njegove kreditne kartice tako što će prikazati formu u koju treba uneti ovaj podatak. Ta forma ima logo Google Play, a od korisnika se traži da ažurira informacije o svojoj platnoj kartici. Da nešto nije u redu sa ovom formom korisnik može da primeti ako pogleda logo Google Play, gde je umesto velikog slova “P”, upotrebljeno malo slovo “p” (“Google play”).

Trojanac može da preuzima i druge aplikacije, da traži od korisnika da ih instalira, da prikuplja informacije o pozivima, SMS poruke, spisak kontakata korisnika, GPS koordinate, spisak instaliranih aplikacija i obeležene stranice browsera.

Trojanac može da na zahtev zaključa ekran i da preusmerava pozive na određeni broj.

Android Banker je prvi put primećen u februaru ove godine, kada je registrovan i veliki broj infekcija. Većina žrtava bili su korisnici u Rusiji, a zatim i u SAD i nekoliko zemalja Evrope.

Izdvojeno

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a