Android aplikacije koje kradu lozinke iz aplikacija banaka koriste senzor pokreta da ne bi bile otkrivene

Mobilni telefoni, 18.01.2019, 10:30 AM

Tim istraživača kompanije Trend Micro pronašao je u Google Play prodavnici dve aplikacije inficirane bankarskim malverom. Ove aplikacije su instalirane na hiljadama Android uređaja i imaju na desetine maksimalnih ocena korisnika (5 zvezdica).

Istraživači su povezali ovaj malver sa bankarskim trojancem Anubis, na osnovu sličnosti u kodu i zajedničkog komandno-kontrolnog servera (C&C) (aserogeege.space), za koji se zna da je tokom poslednje dve godine korišćen za napade na Android platformu.

Ono što izdvaja aplikacije Currency Converter i BatterySaverMobi od drugih Android aplikacija u kojima se nalaze malveri je to što koriste senzor pokreta da bi otkrile da li su instalirane u sandboxu za analizu malvera. U tom slučaju će njihovo zlonamerno ponašanje biti zaustavljeno.

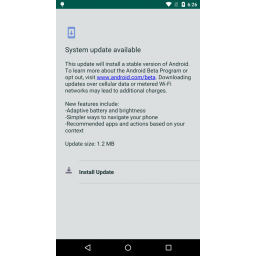

Uz pomoć lažnog ekrana za ažuriranje sistema, ove zlonamerne aplikacije će pokušati da prevare korisnika da im dodeli administratorske privilegije autorizacijom lažnog ažuriranja.

Ugrađeni malver dropper će kontaktirati C&C server koristeći ili Twitter ili Telegram, i tražiće komande koristeći HTTP POST zahteve. C&C server će zatim poslati link za preuzimanje APK.

Kada se bankarski trojanac Anubis nađe na uređaju, on počinje da prikuplja bankarske informacije koristeći ugrađeni keylogger modul ili praveći snimke ekrana kada korisnik unese lozinku u aplikaciju banke, za razliku od drugih bankarskih trojanaca koji za isti zadatak koriste prozor za prekrivanje.

Anubis je napao 377 različitih aplikacija banaka iz 93 države, a na njegovoj listi ciljeva su i aplikacije kao što su Amazon, eBay i PayPal.

Pored prikupljanja lozinki, ova vrsta zlonamernog softvera može imati i dodatne funkcionalnosti - malver može funkcionisati i kao ransomwarea ili kao RAT (trojanac za daljinski pristup). On može, na primer, da snima zvuk, prati lokaciju korisnika, šalje SMS poruke i poziva premijum brojeve.

Ugrađena komponenta ransomwarea šifruje fajlove na uređaju i dodaje im .Anubiscrypt ekstenziju. S obzirom da je ovo malver napisan za telefone, za koje korisnici retko imaju rezervne kopije podataka, a na kojima mnogo više nego na računarima čuvaju lične fotografije ili druge vredne podatke, šteta u ovom slučaju može biti velika i nepopravljiva.

Činjenica da je Google u više navrata iz Play prodavnice uklanjao aplikacije zaražene Anubisovim downloaderima dokaz je veštine onih koji stoje iza njega da uspešno sakriju svoj zlonamerni softver od obrane Google Play prodavnice.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a