Android malver Android.Fakeapp krade lozinke korisnika Ubera

Mobilni telefoni, 08.01.2018, 00:30 AM

Stručnjaci iz kompanije Symantec otkrili su novu verziju malvera Android.Fakeapp koja krade lozinke korisnika a zatim koristi "deep linkove" da sakrije to.

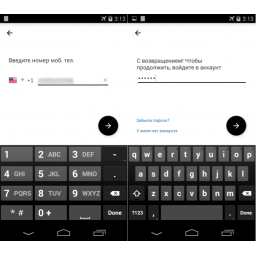

Android.Fakeapp koristi lažni korisnički interfejs aplikacije Uber koji se pojavljuje na ekranu u određenim redovnim vremenskim intervalima kako bi prevario korisnika da unese svoj Uber ID (obično je to registrovani broj telefona) i lozinku. Kada korisnik to uradi i klikne na Next, ukradeni podaci se šalju udaljenom serveru.

Kako bi se izbegla situacija da žrtva posumnja i bude upozorena, malver koristi deep link URI prave aplikacije koji pokreće Ride Request aplikacije da bi prikazao ekran koji pokazuje korisnikovu lokaciju, nešto što se očekuje kada koristite Uber i što verovatno neće izazvati sumnju.

"Deep links" ("duboki linkovi") su URL-ovi koji korisnike direktno odvode na određeni sadržaj u aplikaciji. To je nešto slično kao web URL, ali za aplikacije. Na primer, aplikacija Uber koju Android.Fakeapp zloupotrebljava, ima sledeći deep link URI za svoju Ride Request funkcionalnost: uber://?action=setPickup&pickup=my_location.

Da bi se izbegla infekcija ovim malverom, Symantec savetuje korisnicima da redovno ažuriraju svoj softver, da se uzdrže od preuzimanja aplikacija sa nepoznatih sajtova i da aplikacije instaliraju samo iz pouzdanih izvora. Ttreba obratiti pažnju na dozvole koje traže aplikacije. Instalirajte odgovarajuću aplikaciju za zaštitu uređaja, i pravite redovno rezervne kopije važnih podataka.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a