Android ransomware DoubleLocker traži 70 dolara za dešifrovanje podataka

Mobilni telefoni, 16.10.2017, 11:30 AM

Novi ransomware koji cilja Android uređaje i koji je nazvan DoubleLocker zloupotrebljava Accessibility servis Androida i aktivira se ponovo svaki put kada korisnik pritisne dugme Home.

Ovaj ransomware ima veze sa zloglasnim bankarskim trojancem Svpeng, jednim od najstarijih i najinovativnijih Android malvera. Svepeng je bio prvi Android bankarski trojanac koji je krao novac sa bankovnih računa preko servisa za upravljanje nalozima baziranim na SMS porukama, prvi koji je lažnim prozorima prekrivao legitimne aplikacije banaka, prvi koji je menjao PIN kodove i kao prvi bankarski trojanac kome je dodata funkcija ransomwarea blokirao uređaje i tražio otkup.

Istraživač iz kompanije ESET Lukas Stefanko, koji je analizirao novi ransomware, kaže da je DoubleLocker baziran na kodu uzetom od bankarskog trojanca Svpeng i kodu koji je potreban za zaključavanje i šifrovanje fajlova. Kod Svpenga koji je odgovoran za bankarske prevare nije uključen u DoubleLocker, bar za sada.

U poređenju sa drugim Android ransomwareima, DoubleLocker je kompleksniji i sofisticiraniji.

Do infekcije dolazi tako što korisnici budu prevareni da instaliraju malcioznu Flash Player aplikaciju na uređaju. Ta aplikacija traži pristup Accessibility servisu. Ako korisnik odobri pristup, Accessibility servis omogućava malicioznoj aplikaciji da oponaša kucanje korisnika. Aplikacija zloupotrebljava ovu funkciju za pristup podešavanjima Androida i obezbeđuje sebi administratorska prava. Posle toga, DoubleLocker menja korisnikov PIN slučajno izabranim PIN kodom i šifruje sve fajlove na uređaju AES algoritmom.

DoubleLocker je trenutno jedan od svega nekoliko Android ransomwarea koji zaista šifruje fajlove. Većina drugih Android ransomwarea samo zaključava ekran.

Druga osobenost DoubleLockera je njegov način rada: malver se aktivira svaki put kada korisnik pritisne dugme Home. Ransomware to postiže tako što postavlja sebe kao podrazumevani pokretač aplikacija na uređaju. DoubleLocker ovo koristi kao mehanizam za opstanak na uređaju, da bi sprečio korisnike da nekako zaobiđu zaključavanje ekrana. Ako korisniku to pođe za rukom, pritisak na Home ponovo pokreće ransomware i ponovo zaključava uređaj.

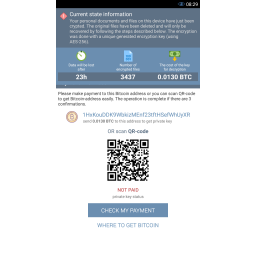

Malver ne šalje PIN kod ni enkripcijski ključ autorima, ali kada žrtva plati otkup, napadači mogu daljinski resetovati PIN i otključati uređaj.

DoubleLocker traži 0,013 Bitcoina (oko 70 dolara) za šifrovane fajlove koji imaju ekstenziju .cryeye.

Zanimljivo je da je CryEye ime malvera koji je nastao izmenama bankarskog trojanca Svpeng a koji se u avgustu prodavao na hakerskim forumima.

Onima koji su inficirali uređaje DoubleLockerom preostaje samo opcija fabričkog resetovanja uređaja. Više o tome možete naći na blogu kompanije ESET.

Izdvojeno

NoVoice malver na Google Play: zaraženo 2,3 miliona Android uređaja

Novi Android malver pod nazivom NoVoice otkriven je u Google Play prodavnici, skriven u više od 50 aplikacija koje su zajedno preuzete najmanje 2,3 m... Dalje

Apple napravio neuobičajen potez: bezbednosne zakrpe za iOS 18 zbog DarkSword exploita

Apple je doneo neuobičajenu odluku da zaštiti starije iPhone uređaje, potvrdivši da će objaviti bezbednosno ažuriranje za uređaje koji i dalje ... Dalje

Novi Android malver Perseus krade lozinke, bankovne podatke i lične beleške

Novi Android malware nazvan Perseus širi se kroz aplikacije za gledanje televizije putem interneta, sa ciljem krađe lozinki, bankovnih podataka i sa... Dalje

Nova zaštita od Android malvera: Google uvodi 24h čekanja za instalaciju aplikacija van Play prodavnice

Google je najavio novi „advanced flow“ za sideloading aplikacija na Androidu, koji uvodi obavezni period čekanja od 24 sata pre instalaci... Dalje

Nova iOS pretnja DarkSword zaobilazi zaštite i krade podatke korisnika

Istraživači kompanije za mobilnu bezbednost Lookout otkrili su novu kampanju koja koristi exploit kit za iOS uređaje pod nazivom DarkSword, koji om... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a