Android trojanci bazirani na kodu GM Bota zarazili više od 200000 uređaja

Mobilni telefoni, 07.11.2016, 01:00 AM

Više od 200000 korisnika Androida za nešto više od tri meseca preuzelo je aplikacije inficirane malverom čiji je kod izveden iz izvornog koda GM Bota, upozorili su stručnjaci češke kompanije Avast.

GM Bot je bankarski trojanac koji se napravljen 2014. godine i koji je prvi put objavljen na ruskim hakerskim forumima u oktobru prošle godine.

Trojanac je postigao ogroman uspeh, pa su mnogi autori malvera kupili njegov izvorni kod od njegovog tvorca, programera koji je poznat po imenu Ganjaman.

Iako je Ganjaman zaslužan za nastanak jednog od najopasnijih Android malvera do danas, njegovom malveru je nedostajala jedna funkcija - korisnička podrška.

Nedostatak korisničke podrške naljutio je jednog Ganjamanovog klijenta koji je u znak osvete, u februaru ove godine objavio na internetu izvroni kod GM Bota.

Ipak, ova osveta nije uništila Ganjamanov biznis koji je krišom radio na nasledniku GM Bota, koji je objavljen mesec dana kasnije, u martu 2016., pod imenom GM Bot v2.

Iako je nova verzija GM Bota značajno poboljšana u odnosu na prethodnu, to što malver nema korisničku podršku na kraju je dovelo do toga da Ganjaman bude izbačen sa većine hakerskih foruma, na kojima je reklamirao svoj malver.

GM Bot je uspeo da postane veoma popularno ime među programerima i distributerima Android malvera koji se često oslanjaju na njegov kod pa su tako nastali malveri kao što su Acecard, Bankosy i SlemBunk, koji su svi varijacije GM Bota sa različitim funkcijama.

Iako je GM Bot nije zabranjen na većini hakerskih foruma, GM Botu ide više nego dobro pa je prošlog meseca malver dobio podršku za smart telefone koji rade sa Android 6.0.

Sajber kriminalci sakrivaju malver u aplikacijama, obično u plejeru za porno filmove ili lažnom Flash Playeru za Android uređaje. Ove aplikacije se obično distribuiraju preko alternativnih prodavnica aplikacija, dakle ne preko Google Play. Iako Google nastoji da upozori korisnike na instalaciju neproverenih aplikacija, mnogi korisnici ignorišu ovakva upozorenja.

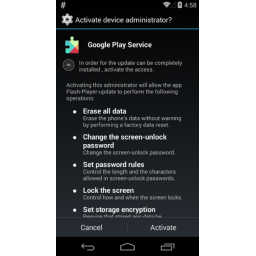

Pošto korisnik instalira aplikaciju inficiranu GM Botom, maliciozna aplikacija neprekidno uznemirava korisnika tražeći administratorska prava za malver da bi mu bilo omogućeno da prekriva legitimne aplikacije lažnim prozorima u kojima se od korisnika traži da unese korisničko ime i lozinku. Obično se to dešava sa aplikacijama banaka.

Popularnost GM Bota i njegove nove karakteristike obezbedile su Ganjamanu stalan priliv prihoda, tako da on može da se posveti kreiranju popup prozora koji prekrivaju aplikacije brojnih banaka iz celog sveta.

Avast je objavio spisak banaka čije aplikacije cilja GM Bot.

GM Bot cilja korisnike sve većeg broja banaka. Korisnici takvih aplikacija trebalo bi da razmisle o instalaciju antivirusnih rešenja na svojim telefonima, kao što to rade na svojim desktop i laptop računarima.

Izdvojeno

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a