Opasni trojanac Acecard traži od korisnika Androida da naprave ''selfi'' sa ličnom kartom

Mobilni telefoni, 17.10.2016, 01:00 AM

Neiskusni i lakoverni korisnici Androida su mete bankarskog trojanca koji traži od njih da pošalju "selfi" držeći svoju ličnu kartu.

Reč je o trojancu Acecard, jednom od najopasnijih do danas poznatih Android trojanaca na koga su u februaru prošle godine upozoravali stručnjaci Kaspersky Laba koji su tada objavili izveštaj sa detaljnom analizom ovog malvera.

Malver je uvek korak ispred bezbednosnih istraživača, neprestano se razvija i unapređuje, bilo da je u pitanju njegov kod ili njegov način rada.

Prehodna verzija trojanca krila se u igrici Black Jack koja se distribuirala preko zvanične Googleove prodavnice aplikacija Play. Najnoviju verziju trojanca stručnjaci kompanije McAfee pronašli su sakrivenu u svim vrstama aplikacija koje su predstavljene kao Adobe Flash Player, pornografske aplikacije ili video kodeci. Ovih aplikacija nema na Google Play.

Aplikacije neprekidno dosađuju korisnicima prikazujući im ekran sa zahtevom za dozvole sve dok ih ne dobiju. Ono što ustvari traže su administratorska prava.

Kada ostvari ovaj cilj, trojanac miruje sve dok korisnik ne otvori određenu aplikaciju. Kada korisnik otvori aplikaciju Google Play, trojanac postavlja zamku za korisnika: on pokušava da prevari korisnika da da informacije o platnoj kartici i ličnoj karti.

U dva odvojena prozora trojanac traži da korisnik unese informacije o platnoj kartici, kao što je ime i datum isteka, kao i podatke iz lične karte. Trenutno su potencijalne žrtve malvera korisnici Androida koji žive u Singapuru i Hong Kongu.

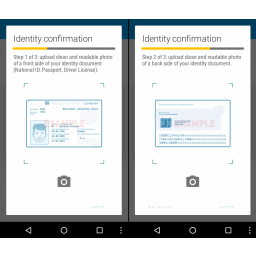

Posle toga, trojanac traži od korisnika da slika svoju ličnu kartu sa prednje i zadnje strane. Zatim sledi još jedan zahtev: on traži od žrtve da drži ličnu kartu u rukama pored lica, i da napravi selfi.

Na taj način sajber kriminalci ne samo da mogu da potvrde identitet žrtve i da pristupe bankovnom računu, već verovatno i nalozima korisnika na društvenim mrežama.

Sa fotografijama lične karte žrtve, napadači mogu da potvrde neovlašćene bankarske transkacije ili da potvrde identitet tehničkoj podršci društvenih mreža.

Osim za Google Play, ova verzija Acecarda, pomoću lažnih stranica za prijavljivanje, prikuplja korisnička imena i lozinke za aplikacije kao što su Facebook, WhatsApp, WeChat, Line, Viber, Dropbox, Google Music, Google Books i Google Videos.

Ova taktika bi mogla da bude uspešna samo kod neiskusnih korisnika, koji ne koriste dugo smart telefon. Oni koji dugo koriste Android smart telefone trebalo bi da prepoznaju prevaru jer nema razloga da Google traži od korisnika ličnu kartu. Ali nije dovoljno prepoznati pokušaj prevare, potrebno je naći trojanca i ukloniti ga sa uređaja.

Izdvojeno

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a