Kako se može dogoditi da je legitimna Android aplikacija koju ste preuzeli ustvari Trojanac

Mobilni telefoni, 18.07.2013, 08:32 AM

U ekosistemu mobilnih operativnih sistema, Android je već neko vreme primarna meta izbora sajber kriminalaca i hakera koji počinju da monetarizuju slabosti u bezbednosti popularnog Google-ovog mobilnog operativnog sistema, razvijajući alate sa kojima mogu prepakovati i i „trojanizovati“ legitimne Android aplikacije.

Jedan takav alat je AndroidRatAPK Binder koji se na hakerskim forumima prodaje po ceni od 37 dolara, a prema rečima stručnjaka iz Symantec-a do sada takav alat nije viđen. Kako se iz naziva alata može zaključiti, on je nastao na AndroRAT alatu, koji je open source RAT (alat za daljinsko upravljanje, Remote Administration Tool) sa kojim napadač iz daljine može kontrolisati zaraženi uređaj preko kontrolnog panela. Primera radi, hakeri mogu koristiti AndroRAT za špijuniranje korisnika, obavljanje telefonskih poziva i slanje SMS poruka, krađu GPS koordinata uređaja, aktiviranje kamere i mikrofona i pristup podacima koji se čuvaju na uređaju.

RAT dolazi u obliku APK fajla. Kada se koristi zajedno sa AndroRAT Apk Binder, on omogućava napadaču, čak i onom sa skromnim znanjem i veštinama da automatizuje proces infekcije bilo koje legitimne Andoid aplikacije sa AndroRAT čime se ustvari legitimna aplikacija trojanizuje.

Kada korisnik instalira trojanizovanu verziju aplikacije, on ne znajući za to instalira i AndroRAT.

Stručnjaci Symantec-a kažu da su za sada zabeležili 23 slučaja popularnih legitimnih aplikacija koje su trojanizovane ovim alatom, ali ne navode koje su aplikacije u pitanju i odakle se preuzimaju.

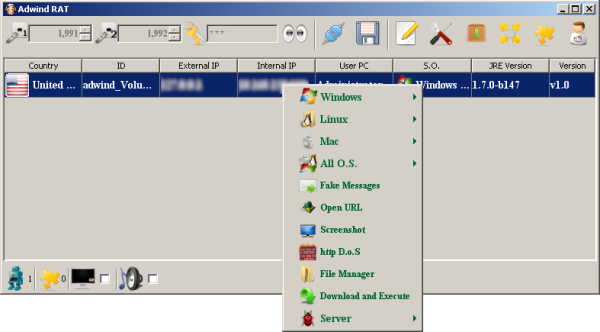

U Symantec-u su takođe uočili i komercijalni Java RAT pod nazivom Adwind koji podržava više operativnih sistema i koji je izgleda u procesu ugrađivanja Android modula zasnovanog na Android RAT.

Dobra vest je da je za sada registrovano svega nekoliko stotina infekcija sa AndroRAT širom sveta i to najviše u Turskoj i SAD. Loša vest je da u poslednje vreme raste stopa infekcija a stručnjaci predviđaju da će se takav trend nastaviti. Iako AndroRAT nije još uvek naročito sofisticiran, zbog njegovog otvorenog koda i rastuće popularnosti, on ima potencijal da se razvija i postane mnogo ozbiljnija pretnja, smatraju stručnjaci.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a