Osam malicioznih aplikacija pronađeno u Play prodavnici

Mobilni telefoni, 17.11.2017, 09:00 AM

Google je uklonio osam aplikacija iz Play prodavnice koje su služile kao downloaderi za Android bankarski malver.

Sporne aplikacije, uglavnom “čistači” i aplikacije za vesti, izgledale su legitimno: nisu tražile sumnjive dozvole, i naizgled su radile ono što su korisnici očekivali od njih.

Međutim, ono što korisnici nisu videli, je da su u pozadini ove aplikacije dešifrovale i pokretale malver prve faze, koji je zatim dešifrovao i pokretao malver druge faze, koji je zatim dešifrovao i pokretao malver treće faze sa hardkodovanog URL-a.

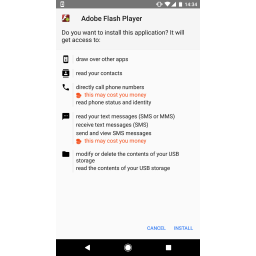

Zatim bi usledila pauza od pet minuta, da bi zatim maliciozna aplikacija “Adobe Update”, “Android Update” ili “Adobe Flash Player” tražila od žrtava da je instaliraju.

Njene dozvole je trebalo da probude sumnju kod žrtava. Kada bi ih žrtve odobrile, četvrti malver bi bio dešifrovan i pokrenut.

“U svim slučajevima koje smo istraživali, finalni payload je bio mobilni bankarski trojanac. Kada je instaliran, on se ponaša kao i tipična aplikacija ove vrste: on može da prikazuje korisniku lažne forme za prijavljivanje da bi ukrao lozinke ili podatke o kreditnoj kartici”, kaže Lukas Stefanko iz kompanije ESET.

“Jedna od malicioznih aplikacija preuzima svoj finalni payload koristeći bit.ly servis za skraćivanje linkova. Zahvaljujući tome, mogli smo da dođemo do statistike preuzimanja: do 14. novembra, link je korišćen skoro 3000 puta.”

Većina žrtava je iz Holandije.

Korisnici koji su preuzeli neku od ovih aplikacija najpre joj moraju ukinuti administratorska prava za payload koji je instaliran poslednji i tek onda moći će da ih deinstaliraju.

Da bi to uradili treba otići u Settings > (General) > Security > Device administrators i potražiti Adobe Flash Player, Adobe Update ili Android Update i deaktivirati prava, zatim u Settings > (General) > Application manager/Apps, potražiti ove lažne aplikacije i deinstalirati ih. Najzad, treba otići u Settings > (General) > Application manager/Apps, potražiti originalnu malicioznu aplikaciju (listu malicioznih aplikacija možete naći ovde).

Takođe, posle ovoga treba skenirati telefon nekim antivirusom i promeniti sve lozinke koje je malver možda kompromitovao.

Izdvojeno

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a