Proizvođač seks igračaka priznao da njegov vibrator krišom snima korisnike dok ga koriste

Mobilni telefoni, 14.11.2017, 00:00 AM

Proizvođač seks igračaka Lovense priznao je da su njegovi vibratori krišom snimali intimne trenutke korisnika.

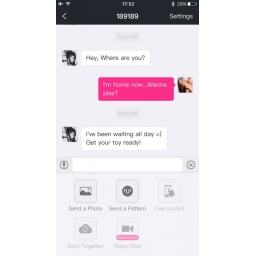

Lovense je okrivio "manji bag u softveru" pošto su korisnici otkrili da aplikacija za daljinsko upravljenje vibratorom krišom snima zvuk i fajlove čuva na njihovim telefonima.

O ovome se prvo govorilo na Redditu.

"Aplikacija za daljinsku kontrolu vibratora izgleda da snima zvuk dok je vibrator uključen", napisao je jedan korisnik Reddita. Dok je pregledao fajlove na telefonu spremajući ga za vraćanje na fabrička podešavanja, on je primetio u folderu aplikacije .3gp fajl nazvan "tempSoundPlay.3gp". Fajl je sadržao zvuk sniman tokom šest minuta koliko je korisnik koristio aplikaciju da bi daljinski kontrolisao uređaj koji je bio kod partnera. On je naglasio da nijednog trenutka nije želeo da aplikacija snima to što se dešava.

Drugi korisnici Reddita takođe su prijavili da su pronašli slične fajlove sačuvane na uređajima. Neki takvi snimci završili su na serverima Lovensea.

Odgovor kompanije je došao sa njenog naloga na Redditu. Kompanija je ovaj problem opisala kao "manji bag u softveru".

"Vaša briga je potpuno razumljiva", rekli su iz Lovensea. "Ali budite sigurni, nikakve informacije niti podaci se ne šalju na naše servere", rekli su iz kompanije objašnjavajući da je fajl trebalo da se sam izbriše po završetku sesije i da je bag uticao samo na iOS uređaje, ali ne i na Android.

Kompanija Lovense je kasnije saopštila da je bag ispravljen najnovijom verzijom aplikacije.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a