Prvi maliciozni IRC bot za Android

Mobilni telefoni, 16.01.2012, 09:16 AM

Zlonamerni programi pisani za Android nisu više novost. Međutim, prvi IRC bot za Android koji su otkrili stručnjaci Kaspersky Laboratorije jeste alarmantna vest. IRC botovi, koji mogu biti korisni u mnogim slučajevima, često se koriste i onda kada namere nisu dobre kao što to pokazuje primer malvera koji su otkrili u Kaspersky Laboratoriji.

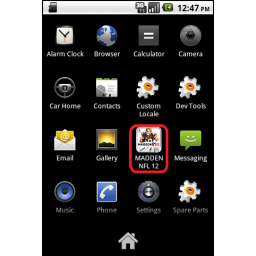

Aplikacija koja se nakon instalacije prikazuje kao igra ‘MADDEN NFL 12’ je ustvari Trojanac koji se sastoji od tri maliciozne komponente: root exploit-a, SMS Trojanca i IRC bota. Ova tri fajla nakon ekstakcije se otrpemaju zasebno u direktorijum /data/data/com.android.bot/files kao "header01.png," "footer01.png," and "border01.png". Direktorijum tada dobija dozvolu za čitanje, pisanje i pokretanje fajlova.

Root exploit (header01.png) se prvi pokreće da bi omogućio administratorski pristup uređaju koji je neophodan za funkcionisanje SMS Trojanca i IRC bota. Ovaj bag je ispravljen pre nekog vremena tako da je većina uređaja imuna na ovakav metod root-ovanja. Ipak neki uređaji su osetljivi na Gingerbreak tako da ova ranjivost ipak predstavlja pretnju. Ukoliko je uređaj root-ovan kada exploit pokuša da se pokrene, od korisnika će biti zatražen Super User pristup. Ukoliko takav zahtev bude odbijen, kao što bi trebalo, aplikacija će ipak pokušati da se pokrene iako to nema mnogo smisla s obzirom da dalje od toga ne može.

U drugom scenariju kada je malver uspešno root-ovao uređaj pokrenuće se drugi fajl - SMS Trojanac (footer01.png). Trojanac identifikuje zemlju u kojoj se nalazi uređaj i šalje SMS poruku na određeni broj koja se naplaćuje po premijum tarifi. Sve povratne poruke sa tog broja se blokiraju tako da vlasnik telefona uopšte nije svestan onoga što se događa sa njegovim telefonom.

Nakon toga, IRC bot se povezuje sa udaljenim IRC serverom (koji je u ovom trenutku van funkcije) sa nasumično izabranim imenom. Od tog trenutka on može primati i izvršavati bilo koje shell komande, čime je napadaču data mogućnost kontrole celog sistema.

Preporuka je da korisnici preuzimaju aplikacije sa Android Marketa, Amazon Appstore i Getjar, jer se malver ovog tipa uglavnom može naći na sumnjvim marketima i na sajtovima koji nude piratizovane aplikacije.

Izdvojeno

NoVoice malver na Google Play: zaraženo 2,3 miliona Android uređaja

Novi Android malver pod nazivom NoVoice otkriven je u Google Play prodavnici, skriven u više od 50 aplikacija koje su zajedno preuzete najmanje 2,3 m... Dalje

Apple napravio neuobičajen potez: bezbednosne zakrpe za iOS 18 zbog DarkSword exploita

Apple je doneo neuobičajenu odluku da zaštiti starije iPhone uređaje, potvrdivši da će objaviti bezbednosno ažuriranje za uređaje koji i dalje ... Dalje

Novi Android malver Perseus krade lozinke, bankovne podatke i lične beleške

Novi Android malware nazvan Perseus širi se kroz aplikacije za gledanje televizije putem interneta, sa ciljem krađe lozinki, bankovnih podataka i sa... Dalje

Nova zaštita od Android malvera: Google uvodi 24h čekanja za instalaciju aplikacija van Play prodavnice

Google je najavio novi „advanced flow“ za sideloading aplikacija na Androidu, koji uvodi obavezni period čekanja od 24 sata pre instalaci... Dalje

Nova iOS pretnja DarkSword zaobilazi zaštite i krade podatke korisnika

Istraživači kompanije za mobilnu bezbednost Lookout otkrili su novu kampanju koja koristi exploit kit za iOS uređaje pod nazivom DarkSword, koji om... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a