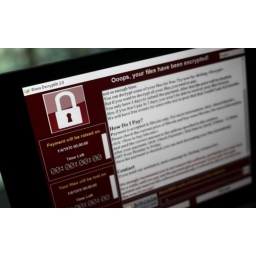

Da li je Severna Koreja krivac za epidemiju ransomwarea WannaCry

Vesti, 17.05.2017, 00:00 AM

Ransomware WannaCry nije iza sebe ostavio samo haos koji je prouzrokovan infekcijom na desetine hiljada računara širom sveta, već i pitanja koja su i dalje bez odgovora. Jedno od njih o kome u danima posle napada razmišljaju stručnjaci i žrtve ransomwarea je zašto bi neka kriminalna grupa paralizovala toliko mnogo kritičnih sistema zbog relativno male zarade? Tako se u priči o ovom napadu pojavila Severna Koreja, kao mogući krivac za napad.

Googleov istraživač Nil Meta objavio je u ponedeljak zagonetni tvit koji sadrži samo niz karaktera. Oni upućuju na dva dela koda u dva uzorka malvera.

Drugi istraživači su iz tog tvita izveli zaključak da je deo koda rane verzije ransomwarea WannaCry koja se pojavila u februaru isti kao i deo koda backdoor programa Contopee. Ovaj program je koristila poznata grupa Lazarus, za koju se smatra da je pod kontrolom vlade Severne Koreje.

Grupa Lazarus se dovodi u vezu sa razornim napadom na kompaniju Sony Pictures koji se dogodio krajem 2014. godine, a koji su američke obaveštajne agencije pripisale vlastima Severne Koreje.

Kompanija Kaspersky Lab je pre nešto više od mesec dana objavila neke dokaze koji povezuju napade na banke u Vijetnamu, napad na Centralnu banku Bangladeša, i na SWFIT bankarski sistem, sa grupom Lazarus i Severnom Korejom. U tim napadima je korišćen backdoor program Contopee.

Pošto je Googleov istraživač u ponedeljak objavio pomenuti tvit, istraživači Kaspersky Laba su analizirali sličnosti dva uzorka koda. Oni su potvrdili da su deo koda malvera grupe Lazarus i deo koda rane verzije WannaCry ransomwarea isti. Ipak, oni smatraju da je potrebna detaljna analiza starijih verzija WannaCry ransomwarea i da se tu možda krije ključ koji bi rešio neke zagonetke u vezi ovog napada.

Istaživači Kaspersky Laba smatraju da bi ponavljanje koda moglo biti "lažna zastava" koja bi trebalo da zavara istraživače i da okrivi Severnu Koreju za napad.

Uostalom, autori WannaCry ransomwarea preuzeli su i tehnike NSA. Ransomware koristi exploit EternalBlue koji je grupa Shadow Brokers ukrala od NSA i objavila u aprilu.

Iako smatraju da je ovakav scenario moguć, on je prema njihovim rečima malo verovatan. Autori WannaCry ransomwarea nisu bukvalno kopirali kod NSA, već su ga pokupili iz javnog hakerskog alata Metasploit. Sa druge strane, rana verzija WannaCry ransomwarea bazirana je na prilagođenom vlasničkom izvornom kodu koji je korišćen u familiji backdoor programa grupe Lazarus, i nigde više.

Sumnja da je Severna Koreja umešana u prošlonedeljni napad je još uvek daleko od potvrde. Ipak, treba imati na umu da su tokom poslednje decenije, sajber napadi Severne Koreje su evoluirali od DDoS napada na ciljeve u Južnoj Koreji, do sofisticiranih napada, kao što je pomenuti napad na Sony.

Ako iza ransomwarea WannaCry ne stoji Lazarus, već grupa običnih sajber kriminalaca, onda je reč o kriminacima koji su pokazali da ne umeju da zarade. WannaCry u svom kodu ima neobjašnjivi "prekidač" koji sprečava njegovo širenje. Osim toga, ransomware se nije pokazao uspešnim u identifikaciji onih koji su platili otkup.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a