Digitalno potpisan ransomware CryptoWall se širi preko malicioznih oglasa na popularnim sajtovima

Vesti, 30.09.2014, 08:52 AM

Sistem za analizu URL-ova Barracuda Labsa detektovao je drive-by download napade sa pet popularnih web sajtova. Posetioci ovih sajtova su preko oglasa koji su im prikazivani preusmeravani na stranice na kojima su izvršavani exploiti za ranjivosti u neažuriranim dodacima browsera kao što su Java, Flash Player, Adobe Reader ili Silverlight.

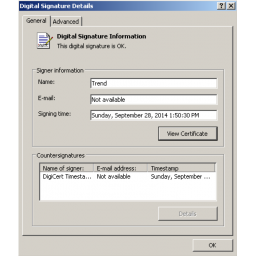

Malver koji su istraživači otkrili u ovim napadima je nova verzija ransomwarea CryptoWall koja je digitalno potpisana samo nekoliko sati pre nego što su počeli napadi, i to validnim digitalnim sertifikatom DigiCerta, što otežava detekciju malvera na zaraženim sistemima.

Maliciozne oglase isporučivala je oglasna mreža Zedo na web sajtovima koji se nalaze na Alexa top 15000 listi - sajt indijske dnevne novine Hindustan Times hindustantimes.com, izraelskog sajta sa vestima iz sporta one.co.il, zatim codingforums.com, mawdoo3.com i bollywoodhungama.com.

Zedo je zajedno sa Googleovom DoubleClick oglasnom mrežom ovog meseca korišćen u još jednoj kampanji malvertajzinga (maliciozno oglašavanje), kada su se maliciozni oglasi pojavili na sajtovima među kojima su bili Times of Israel, Jerusalem Post i Last.fm. U tim napadima je korišćen malver Zemot.

Istraživači Barracuda Labsa primetili su napade u nedelju uveče, a u vreme kada su napadi uočeni malver koji je korišćen u napadima nije detektovao nijedan antivirus Googleovog besplatnog online servisa VirusTotal.

Kasnije se situacija promenila, pa ga u ovom trenutku detektuje 19 od 55 antivirusa VirusTotala.

Nakon uspešnog napada, CryptoWall se instalira na sistemu žrtve.

CryptoWall je dizajniran tako da na kompromitovanom sistemu šifruje fajlove čije se ekstenzije nalaze na njegovoj prilično dugoj listi ekstenzija, koje potom drži kao taoce sve dok vlasnik zaraženog računara ne plati otkup. Bez ključa za dešifrovanje, povratak fajlova nije moguć. Jedino rešenje je backup, ako ga žrtva ima.

Umesto plaćanja otkupa, stručnjaci savetuju korisnicima da redovno prave rezervne kopije najvažnijih fajlova. Plaćanje kriminalcima ne samo da može biti uzaludno, već ih ohrabruje da nastave sa svojim kriminalnim aktivnostima.

Osim toga, da bi se zaštitili od drive-by download napada korisnici se moraju starati o tome da softver na računaru bude uvek ažuriran, što posebno važi za browsere i njihove dodatke.

Prema podacima koje je nedavno objavio Dell SecureWorks, CryptoWall je od marta ove godine zarazio više od 600000 sistema i doneo svojim autorima i distributerima oko milion dolara zarade.

Izdvojeno

Bluetooth ranjivosti: Hakeri vas mogu prisluškivati preko vaših slušalica

Istraživači iz nemačke kompanije ERNW su na konferenciji o bezbednosti TROOPERS u Nemačkoj otkrili tri ozbiljne ranjivosti u čipovima popularnih ... Dalje

Kad korisnici sami instaliraju malver: dramatičan porast ClickFix napada

U poslednjih šest meseci zabeležen je dramatičan porast nove vrste sajber napada koji se ne oslanja na ranjivosti u softveru, već na ljudske slabo... Dalje

Microsoft najavio produžetak podrške za Windows 10 za godinu dana

.jpg)

Microsoft je konačno potvrdio ono što su mnogi priželjkivali - Windows 10 će i dalje dobijati bezbednosna ažuriranja (Extended Security Updates, ... Dalje

Napadi na WordPress sajtove: novi malver krade kartice i lozinke

Istraživači iz Wordfence-a otkrili su sofisticiranu kampanju usmerenu na WordPress sajtove. Na prvi pogled, lažni dodatak (plugin) nazvan „Wo... Dalje

Mocha Manakin: Novi napad koji počinje jednostavnim copy-paste trikom

U digitalnom svetu gde svaka sumnjiva poruka može otvoriti vrata za kompromitovanje sistema, pojavila se nova sajber pretnja, nazvana Mocha Manakin. ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a