Fajlove koje su šifrovale starije verzije ransomwarea TeslaCrypt je moguće vratiti

Vesti, 21.01.2016, 01:00 AM

Više od meseca dana, stručnjaci kompanije Kaspersky i korisnici foruma Bleeping Computer krišom su pomagali žrtvama ransomwarea TeslaCrypt da vrate svoje fajlove. To je bilo moguće zahvaljujući grešci u načinu na koji se enkripcijski ključevi čuvaju na računarima žrtava.

Ova informacija da fajlovi koje je šifrovao ransomware TeslaCrypt mogu biti dešifrovani morala je da ostane tajna jer bi inače autor malvera saznao za to i ispravio propust.

Međutim, nedavno je objavljena nova verzija ransomwarea TeslaCrypt, verzija 3.0, sa kojom je ovaj propust ispravljen, pa je Bleeping Computer odlučio da objavi informacije o tome kako žrtve mogu generisati ključ za dešifrovanje fajlova koje je šifrovao TeslaCrypt a koji imaju ekstenzije .ECC, .EZZ, .EXX, .XYZ, .ZZZ, .AAA, .ABX, .CCC, i .VVV.

Nažalost, trenutno nije moguće dešifrovati fajlove koje su šifrovale novije verzije ransomwarea, koje koriste .TTT, .XXX i .MICRO ekstenzije.

Propust nije bio u enkripcijskom algoritmu, već u tome kako se enkripcijski ključevi čuvaju na računaru žrtve. Kada TeslaCrypt šifruje fajlove on koristi AES enkripcijski algoritam, koji koristi isti ključ za šifrovanje i dešifrovanje fajla. Svaki put kada je TeslaCrypt bio ponovo pokrenut, novi AES ključ bi se generisao i sačuvao u fajlovima koji su kriptovani tokom te sesije. To znači da neki fajlovi na računaru žrtve mogu biti šifrovani sa različitim ključevima u odnosu na neke druge fajlove. Pošto je autor ransomwarea želeo da sačuva ove enkripcijske ključeve u svakom šifrovanom fajlu, on je morao da se pobrine za to da žrtva ne može da ekstrahuje svoj ključ i dešifruje svoje fajlove. Da bi zaštitio taj ključ, autor TeslaCrypta bi najpre koristio drugi algoritam za širfovanje ključa, i zatim bi sačuvao informacije o ovom šifrovanom ključu u svakom šifrovanom fajlu.

Najpre su to otrkili stručnjaci Kaspersky Laba koji su pomogli nekim svojim korisnicima da dešifruju fajlove bez plaćanja kriminalcima. Oni su odlučili da je bolje da ovo ostane tajna jer nisu želeli da autor malvera sazna za ovaj propust.

Ipak, za ovo se nekako saznalo a ubrzo zatim član foruma Bleeping Computer, “Googulator”, je objavio da je otkrio kako da pomogne žrtvama TeslaCrypta i objavio Pythons kripte koje su omogućavale analizu fajlova koje je zaključao Tesla Crypt i ekstrakciju AES ključa. On je svoj metod objavio na GitHub pod nazivom TeslaCrack. Kao i Kaspersky Lab, i Bleeping Computer nije želeo da autor malvera sazna za ovo, pa je otvorena psoebna tema na forumu što je omogućilo žrtvama ransomwarea da traže pomoć. Pomoć su pružili volonteri, među kojima je bilo i nekadašnjih žrtava ovog malvera. Oni su uložili i vreme i svoje kompjuterske resurse da bi pomogli žrtvama, što je u nekim slučajevima trajalo pet minuta, a u nekim i po nekoliko dana.

Nažalost, za mnoge žrtve proces vraćanja fajlova je bio veoma zbunjujući i one su se teško snalazile sa tim.

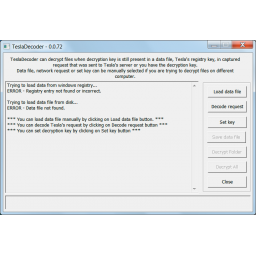

U isto vreme, BloodDolly, autor TeslaDecodera, objavio je nove verzije svojih alata koji rade na Windowsu, i koji su jednostavniji za korišćenje i uz pomoć kojih žrtve mogu vratiti fajlove koje su šifrovale starije verzije ransomwarea.

Bleeping Computer se zahvalio korisnicima foruma i stručnjacima Kaspersky Laba koji su pomogli žrtvama TeslaCrypta.

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a